Раздел «Параметры МДЗ»

Пользователи#

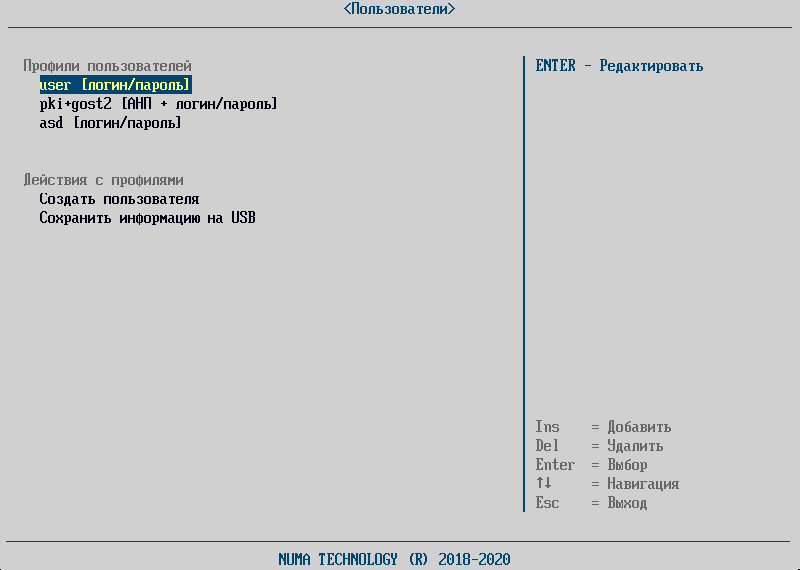

Операции управления пользователями Изделия осуществляются из основного пункта меню «Пользователи», которое содержит три раздела: «Профили пользователей», «Действия с пользователями», «Настройка». Подменю «Действия с пользователями» следующие разделы:

- «Создать пользователя»;

- «Сохранить информацию на USB».

Раздел «Настройка» содержит подпункт «Парольная политика».

Создание профиля пользователя#

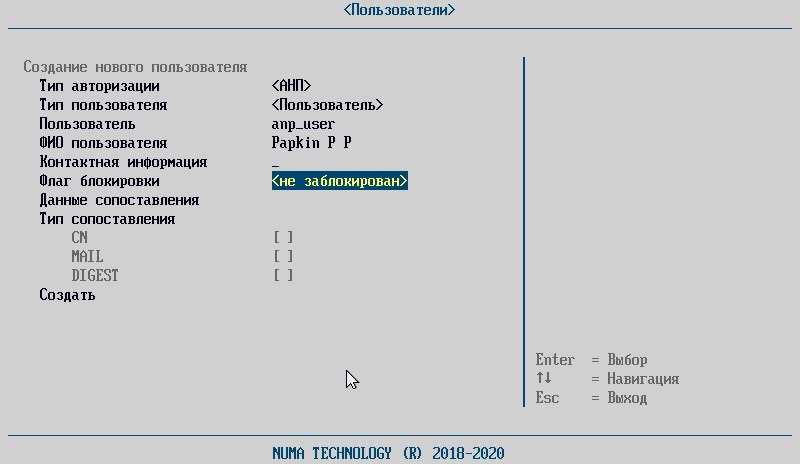

Для создания пользователя необходимо выполнить следующие действия:

- выбрать пункт меню «Создать пользователя» или нажать клавишу Ins;

-

заполнить атрибуты пользователя:

- «Тип авторизации» – «логин/пароль», «АНП» или сочетание «АНП + логин/пароль»;

- «Тип пользователя» – «Пользователь/Администратор»;

-

«Имя пользователя» – задать в окне ввода данных имя пользователя (логин). Текущие ограничения на имя пользователя: не менее 3 символов и не более 25 символов;

Примечание

Изделие не чувствительно к регистру вводимых символов имени пользователя (логина). Например, Admin, admin и AdMiN являются равнозначными.

-

«Ф.И.О. пользователя»;

- «Контактная информация»;

- «Флаг блокировки» – задать при необходимости;

-

для пользователей типа «Администратор» выбрать значение поля «Роль администратора». Доступны значения «Полный доступ» или «Аудит»;

Примечание

Рекомендуется добавлять не более одного Администратора и не присваивать право «Полный доступ» без необходимости.

-

для пользователя с типом авторизации «АНП» или «АНП+логин/пароль» (пример см. рисунок) требуется задать следующие поля:

- «Тип сопоставления» – установить флаг для полей, по которым будет осуществляться сопоставление сертификата на АНП (CN, MAIL, DIGEST). Рекомендуется всегда устанавливать флаг на поле DIGEST, так как в отличие от других полей оно уникально, что позволит корректно создать пользователя с типом авторизации «АНП» или «АНП+логин/пароль»;

-

«Данные сопоставления» – могут быть заданы из текстового файла с внешнего USB–накопителя или с АНП. Для того чтобы ввести данные сопоставления с внешнего USB–накопителя, необходимо выбрать пункт меню «Данные сопоставления» и выбрать файл с данными. Данные для сопоставления необходимо задать согласно типу следующим образом:

- CN (Common Name) – согласно стандарту Х.509 в следующем формате:

/C= <код страны, RU>/ST = <кодсубъекта>/L = <Город>/O = <Имя организации>/OU = <Имя подразделения>/CN = <Имя пользователя>/emailAddress = <адрес электронной почты>; - MAIL – по полному адресу электронной почты формата

<username>@<domain.fqdn>; - DIGEST – подпись Х.509-сертификата – в формате 16-ричного числа, в форме

<байт_0>:<байт_1>: … :<байт_n>;

- CN (Common Name) – согласно стандарту Х.509 в следующем формате:

-

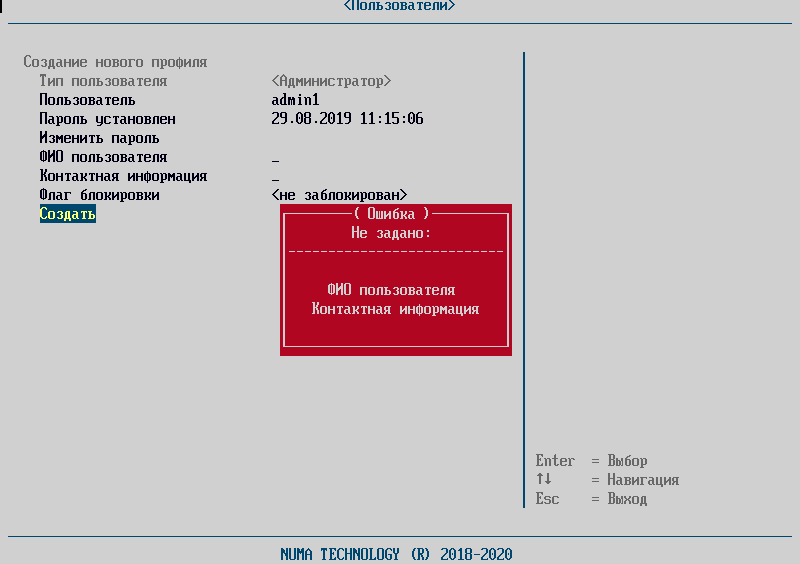

сохранить изменения, выбрав пункт меню «Создать».

Примечание

Для работы с АНП необходимо загрузить корневой сертификат АНП в раздел Сертификаты.

Если при заполнении карточки пользователя указаны не все атрибуты, то Изделие выдаст сообщение об ошибке и укажет поля, обязательные к заполнению.

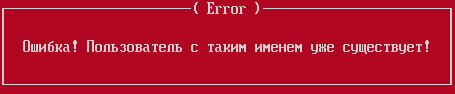

При вводе логина уже существующего пользователя Изделие также выдаст сообщение об ошибке и не создаст пользователя.

При вводе пароля, не соответствующего действующей парольной политике, Изделие выдаст сообщение об ошибке и не позволит установить набранный пароль.

Примечание

Информацию о парольной политике смотрите в разделе Политика паролей.

Просмотр/редактирование/удаление профиля пользователя#

Для просмотра/редактирования пользователей необходимо выполнить следующие действия:

- выбрать в подменю «Профиль пользователя» пользователя, чьи данные необходимо просмотреть или отредактировать;

- изменить/просмотреть необходимые данные;

- выбрать пункт «Обновить» для сохранения внесенных изменений или нажать клавишу Esc для выхода без сохранения.

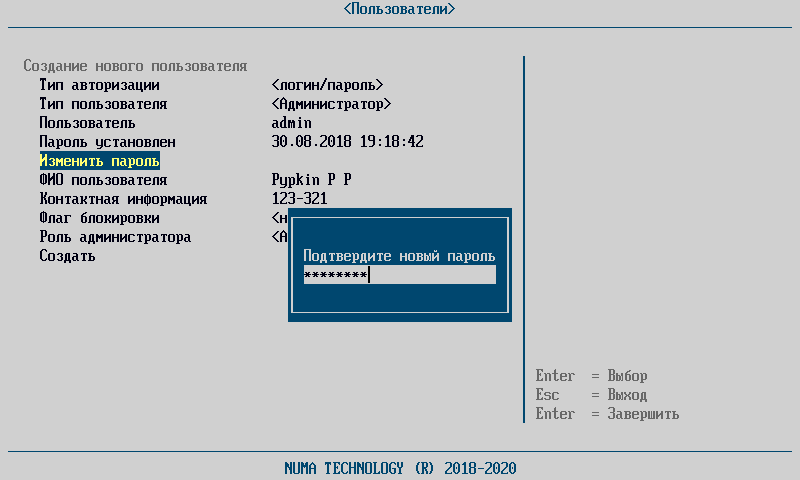

Примечание

При изменении пароля новый вариант необходимо будет ввести повторно для подтверждения. Если второй раз при вводе будет допущена ошибка, об этом будет выдано предупреждение: «Пароли не совпадают. Нажмите ENTER для продолжения»

Пароль в этом случае заменён не будет.

При успешном сохранении изменений будет выведено сообщение: «Пользователь успешно обновлен».

Если изменению подверглась текущая запись администратора, система автоматически будет перезагружена для применения новых значений параметров после предупреждения: «Профиль текущего пользователя была изменен! Перезагрузка!»

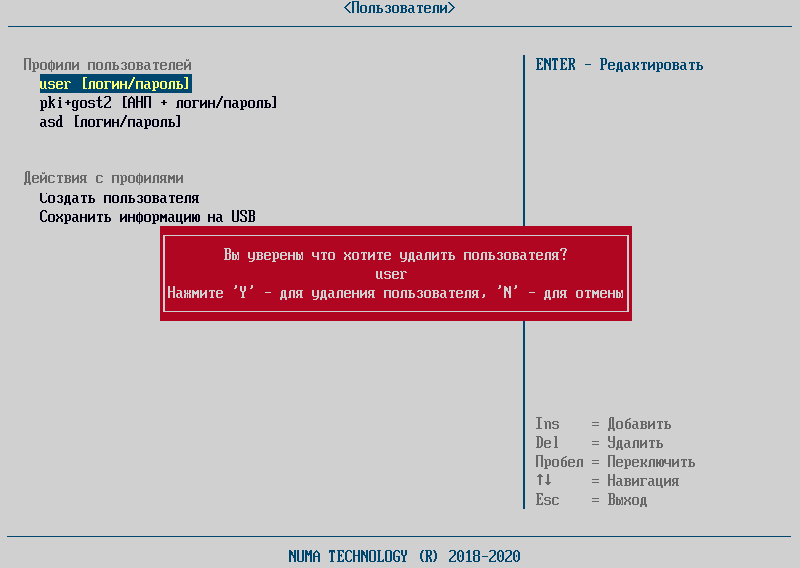

Для удаления пользователя необходимо выполнить следующие действия:

- выбрать пользователя, которого необходимо удалить и нажать клавишу Del;

- в диалоге запроса на подтверждение удаления выбрать клавишу Y для удаления пользователя или клавишу N для отмены.

Экспорт профилей пользователей#

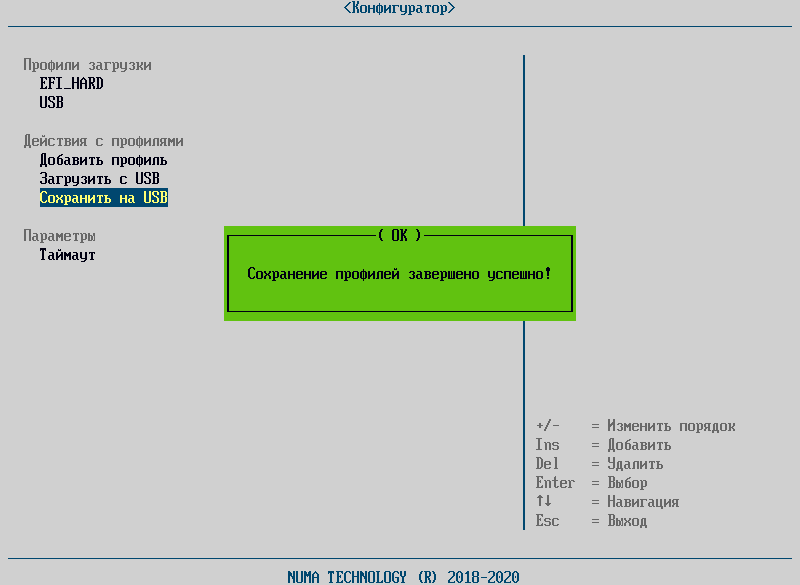

Для сохранения данных пользователей на USB-накопитель необходимо выполнить следующие действия:

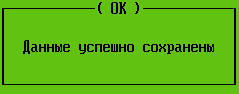

- подключить USB–флеш-накопитель;

- выбрать пункт меню «Сохранить информацию на USB». В случае успешного сохранения данных на экране появится сообщение:

Примечание

При ошибке экспорта профилей пользователей на USB-флеш-накопитель необходимо проверить тип файловой системы USB-флеш-накопителя.

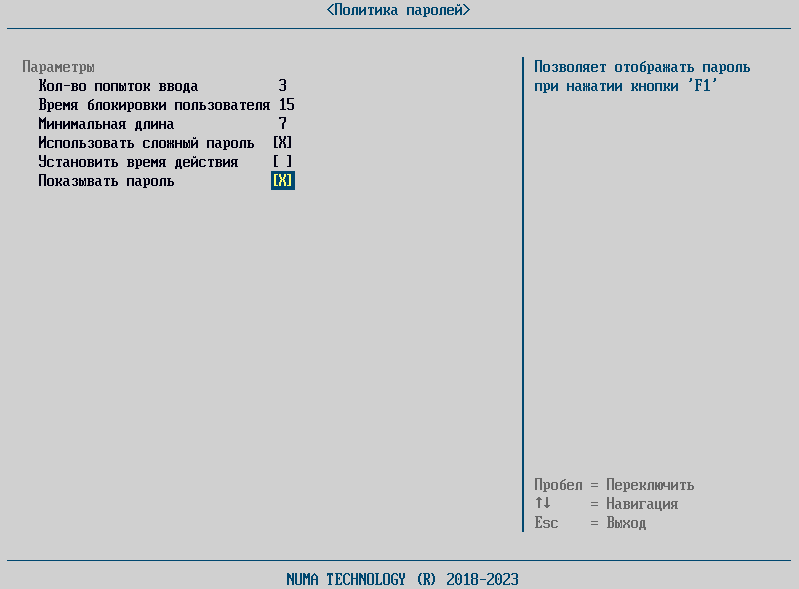

Политика паролей#

Изделие поддерживает настраиваемую парольную политику. Для настройки парольной политики необходимо перейти в меню «Пользователи» → «Политика паролей».

-

«Количество попыток входа» – данный параметр указывает на количество неуспешных попыток аутентификации пользователя (только для ввода пароля при типе авторизации АНП+логин/пароль или логин+пароль). Параметр может принимать значения от 1 до 8. При превышении числового параметра, учетная запись пользователя блокируется на время, установленное в параметре «Время блокировки».

Для изменения числового параметра необходимо нажать клавишу Enter и ввести числовой параметр. При попытке ввода числового параметра отличного от доступного промежутка, Изделие автоматически установит значение числового параметра равного 3.

-

«Время блокировки пользователя» – параметр регламентирует время блокировки учетной записи пользователя при превышении неуспешных попыток аутентификации.

Числовой параметр времени блокировки может принимать значения от 3 минут до 60 минут.

Для изменения числового параметра необходимо нажать клавишу Enter и ввести числовой параметр. При попытке ввода числового параметра отличного от допустимого, Изделие автоматически установит значение числового параметра равного 15.

-

«Минимальная длина» – параметр, указывающий минимально допустимую длину пароля пользователя. Числовой параметр, устанавливающий длину пароля, находится в диапазоне от 1 до 20 символов.

Для изменения числового параметра необходимо нажать клавишу Enter и ввести числовой параметр. При попытке ввода числового параметра отличного от допустимого, Изделие автоматически установит значение числового параметра равного 7.

-

«Сложность пароля» – при включении данного параметра в пароле должны использоваться символы не менее чем из 3 следующих категорий:

- прописные буквы английского алфавита от ‘A’ до ‘Z’;

- строчные буквы английского алфавита от ‘а’ до ‘z’;

- десятичные цифры от 0 до 9;

- спецсимволы (

~ ! @ # $ % ^ & * ( ) - + { } [ ] ; ' : " , < > \ ? | / _).

При выключенном параметре «Использовать сложный пароль» ограничения не накладываются.

Для переключения параметра «Сложность пароля» в активное состояние необходимо нажать клавишу Space.

-

«Установить время действия пароля» – параметр, отвечающий за срок действия пароля. При включении данного параметра в поле «Время действия пароля» устанавливается числовой параметр действия пароля. Числовой параметр может принимать значение от 30 до 365 дней.

По истечении срока действия пароля выводиться сообщение об истечении срока действия и необходимости смены пароля и блокируется возможность загрузки ОС.

При выключенном параметре «Установить время действия» ограничения на срок действия пароля не накладываются.

Для переключения параметра «Установить время действия» в активное состояние необходимо нажать клавишу Space.

Для ввода действия пароля необходимо нажать клавишу Enter и ввести числовой параметр в диапазоне от 30 до 365. При попытке ввода числового параметра отличного от допустимого, Изделие автоматически установит значение числового параметра равного 30.

-

«Видимость пароля» – параметр, отвечающий за отображение вводимого пароля при нажатии на клавишу F1.

Для переключения параметра «Установить время действия» в активное состояние необходимо нажать клавишу Space. При выключенном параметре вводимый пароль будет отображаться только в виде символов «*».

Примечание

Значением по умолчанию являются:

- количество попыток ввода пароля = 3;

- время блокировки пользователя = 15 мин;

- минимальная длина пароля = 7 символов;

- использовать сложный пароль = Вкл;

- ограниченное время действия = Выкл;

- время действия пароля = 30 дней (когда включен).

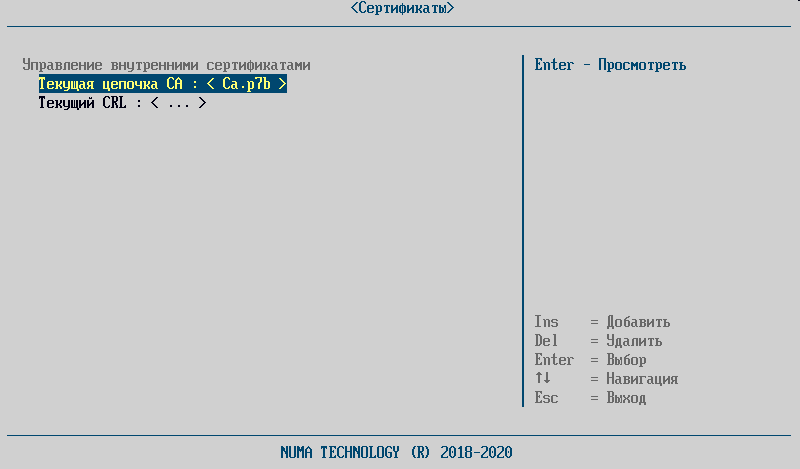

Сертификаты#

Раздел меню «Сертификаты» предназначен для работы с сертификатами для настройки процесса аутентификации типа «АНП» или «АНП+логин/пароль» (см. раздел Создание профиля пользователя).

А также для работы с сертификатами для загрузки ОС с помощью технологии HTTP Boot.

Сертификаты для работы с АНП для аутентификации#

Для возможности создания пользователя с типом аутентификации АНП или АНП+логин/пароль используются проинициализированные администратором безопасности АНП. Для данных АНП необходимо загрузить цепочку сертификатов удостоверяющего центра, а также список отозванных сертификатов.

Загрузка/обновление цепочки сертификатов удостоверяющего центра#

Загрузка/обновления сертификата удостоверяющего центра поддерживается только с USB-флеш-накопитель. Для загрузки сертификата необходимо выполнить следующие действия:

- установить USB-флеш-накопитель в СВТ;

- выбрать в разделе «Управление внутренними сертификатами», пункт меню «Текущая цепочка CA»;

- нажать клавишу Enter или Ins, в запустившемся файловом обозревателе перейти в каталог, содержащий файл c цепочкой сертификатов удостоверяющего центра;

- выбрать файл цепочки сертификатов – будет выполнена загрузка сертификатов и в случае успешной загрузки/обновления цепочки сертификатов в строке меню «Текущая цепочка CA: <FILE_NAME>» будет прописано имя файла FILE_NAME, выбранного в качестве сертификата.

Загрузка/обновление списка отозванных сертификатов#

Для выполнения загрузки/обновления списка отозванных сертификатов необходимо выполнить следующие действия:

- установить USB-флеш-накопитель в СВТ, на которое установлено Изделие;

- выбрать пункт «Текущий CRL»;

- в файловом обозревателе выбрать файл, содержащий список отозванных сертификатов – в случае успешной загрузки/обновления сертификата в строке меню «Текущий CRL: <FILE_NAME>» будет отображено имя выбранного файла FILE_NAME.

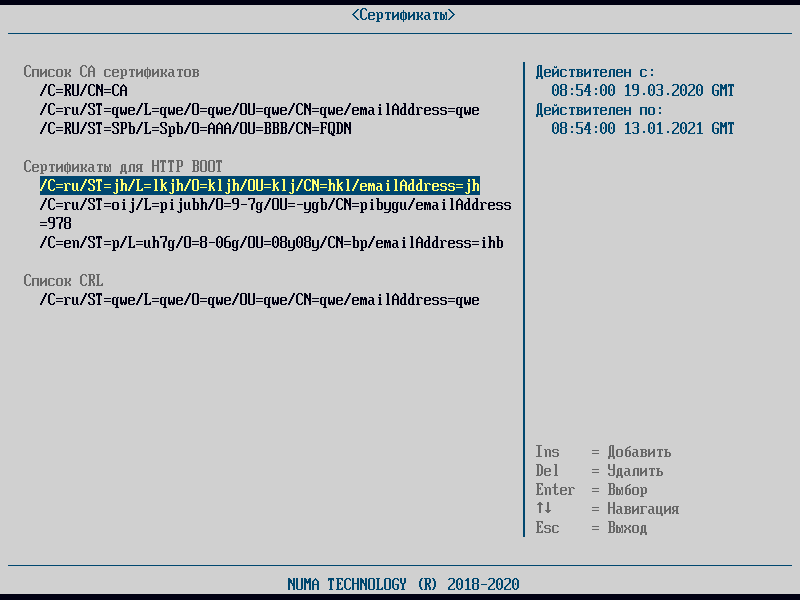

Сертификаты для загрузки ОС по технологии HTTP Boot#

Для загрузки ОС по технологии HTTP Boot необходимо подготовить загружаемый образ ОС, а также корневой сертификат удостоверяющего центра, сертификат администратора безопасности, подписавшего образ загрузки. Пример построения удостоверяющего центра и инфраструктуры открытых ключей, а также процесс подписи загружаемого образа с генерацией всех необходимых для загрузки элементов приведен в Приложении 4.

Загрузка/обновление корневого сертификата удостоверяющего центра#

Для работы с загрузкой типа HTTP Boot необходимо загрузить корневой сертификат удостоверяющего центра. Изделие поддерживает PEM и DER форматы сертификатов.

Изделие поддерживает только локальную загрузку корневого сертификата удостоверяющего центра.

Для загрузки корневого сертификата удостоверяющего центра в Изделие необходимо:

- установить USB-флеш-накопитель в СВТ, на которое установлено Изделие;

- выбрать в разделе «Управление внутренними сертификатами», пункт меню «Текущая цепочка CA»;

- нажать клавишу Enter или Ins, в запустившемся файловом обозревателе перейти в каталог, содержащий файл c корневым сертификатом удостоверяющего центра;

- выбрать файл корневого сертификата – будет выполнена загрузка сертификата и в случае успешной загрузки/обновления цепочки сертификатов в строке меню «Текущая цепочка CA: <FILE_NAME>» будет прописано имя файла FILE_NAME, выбранного в качестве сертификата.

После загрузки корневого сертификата удостоверяющего центра отобразится раздел «Сертификаты для HTTP Boot».

Загрузка/обновление сертификата администратора безопасности#

Сертификат администратора безопасности, подписавшего образ ОС, который должен быть загружен с помощью технологии HTTP Boot, может быть загружен локально в отобразившемся разделе меню, для этого необходимо:

- установить USB-накопитель в СВТ, на которое установлено Изделие;

- перейти в раздел «Сертификаты для HTTP Boot»;

- нажать клавишу Enter или Ins, в запустившемся файловом обозревателе перейти в каталог, содержащий файл сертификата;

- выбрать необходимый файл сертификата;

- после выбора сертификата наименование сертификата отобразится в разделе «Сертификат для HTTP Boot». При навигации в информационном блоке справа отображается срок действия сертификата.

Также данный сертификат администратора безопасности можно разместить на сервере, где будет расположен загружаемый образ ОС.

Загрузка/обновление списка отозванных сертификатов удостоверяющего центра#

Для выполнения загрузки/обновления списка отозванных сертификатов необходимо выполнить следующие действия:

- установить USB-флеш-накопитель в СВТ, на которое установлено Изделие;

- выбрать пункт «Текущий CRL»;

- в файловом обозревателе выбрать файл, содержащий список отозванных сертификатов – в случае успешной загрузки/обновления сертификата в строке меню «Текущий CRL: <FILE_NAME>» будет отображено имя выбранного файла FILE_NAME.

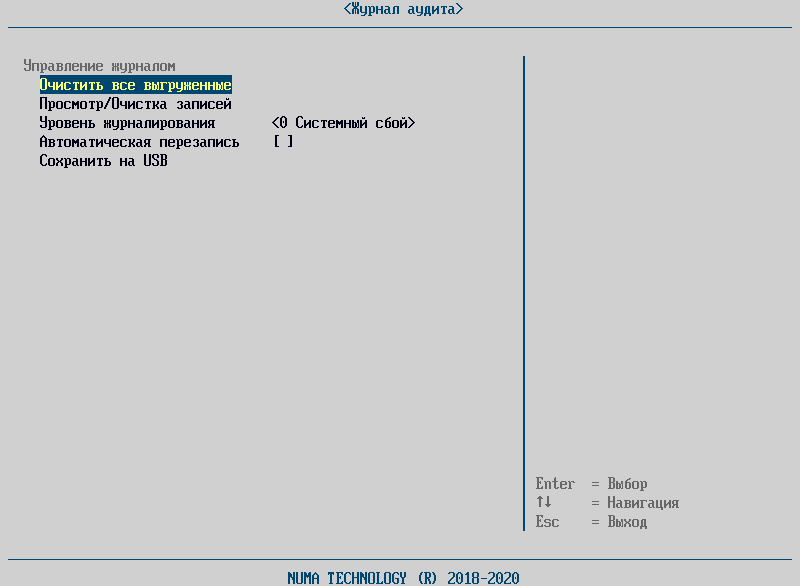

Журнал аудита#

Управление журналом аудита осуществляется из пункта панели управления «Журнал аудита». Полный список регистрируемых событий приведен в Приложение 3.

Меню «Журнал аудита» содержит следующие пункты:

- «Очистить все выгруженные»;

- «Просмотр/Очистка записей»;

- «Уровень журналирования»;

- «Автоматическая перезапись»;

- «Сохранить на USB».

Команда «Очистить все выгруженные» выполняется при наличии предварительно выгруженных на внешний носитель записей. В противном случае выдаётся сообщение: «Необходимо выгрузить журнал аудита!»

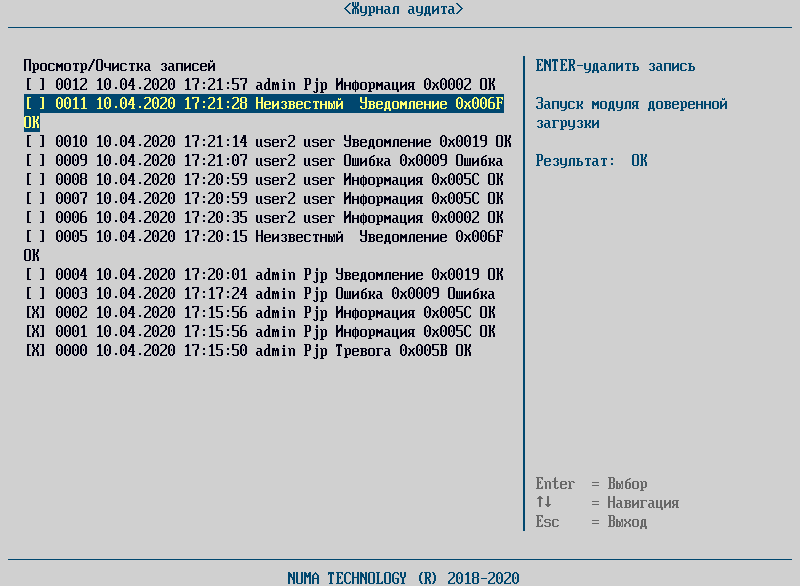

С записями в разделах журнала можно ознакомиться, выбрав пункт «Общий журнал». Записи имеют следующий формат:

- время наступления события;

- имя пользователя, действиями которого инициировано событие;

- тип события;

- код события.

- результат попытки осуществления действия (успешная или не успешная);

- описание события.

Записи, ранее выгруженные на USB, отмечены [X] и доступны для удаления. Для удаления выделенной записи необходимо нажать Enter. Если запись не была предварительно выгружена на USB-накопитель, удаление будет заблокировано с выводом соответствующего сообщения: «Невозможно удалить текущую запись!»

Для выгрузки журнала на внешний USB-флеш-накопитель необходимо вставить носитель в USB-порт ЭВМ и выбрать пункт меню «Сохранить на USB».

В случае успешной выгрузки данных будет выдано сообщение:

В папке «\bios» появившейся на USB-флеш-накопителе будет создан файл с записями истории Изделия. Имя файла создается автоматически по шаблону:

Journal[yy-mm-dd].json, где yy-mm-dd – текущая дата.

Примечание

Просмотр файла рекомендуется производить в программе «Notepad++».

В случае отсутствия в USB-портах ЭВМ хотя бы одного рабочего носителя будет выдано сообщение об ошибке сохранения: «Ошибка при сохранении данных»

Примечание

При ошибке экспорта на USB-флеш-накопитель необходимо проверить тип файловой системы USB-флеш-накопителя.

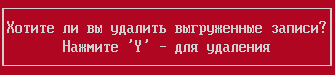

После успешного экспорта журнала Изделие предложит удалить уже выгруженные данные (см. рисунок ниже).

Для удаления уже экспортированных данных из Изделия необходимо подтвердить их удаление путем нажатия клавиши Y, в случае отмены необходимо нажать клавишу N, которая вернет в меню «Журнал аудита.

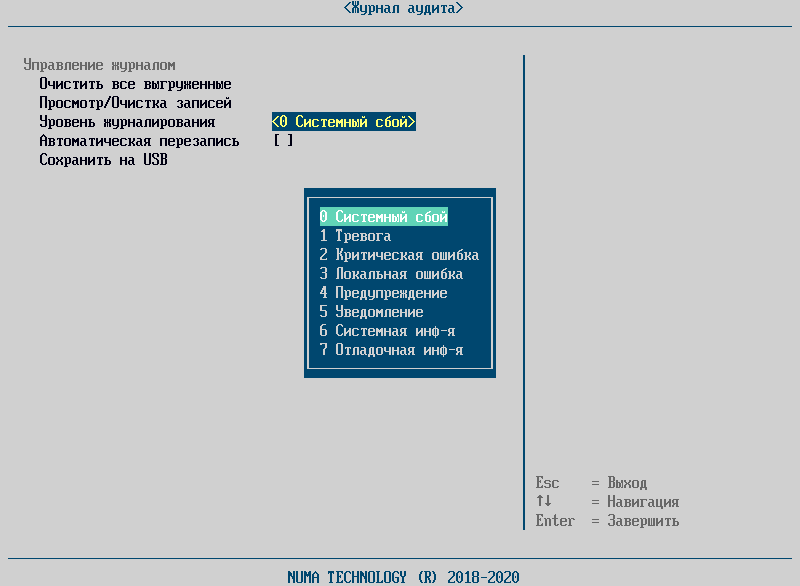

В Изделии можно настраивать уровень критичности информации, которая будет записываться в журнал аудита. Уровень критичности может принимать следующие значения:

Для того чтобы задать уровень критичности событий, фиксируемых в журнале, необходимо выбрать пункт меню «Уровень журналирования» и задать значение уровня критичности из выпадающего списка.

При достижении 500 записей в журнале БСВВ система блокируется, оставляя доступной только функцию выгрузки данных журнала. Выгрузку может осуществить администратор или аудитор.

Для возможности автоматически перезаписывать невыгруженные записи при достижении предельного количества записей в журнале Изделия, можно включить функцию автоматической очистки. Для этого необходимо выставить флаг «On» в меню «Автоматическая очистка».

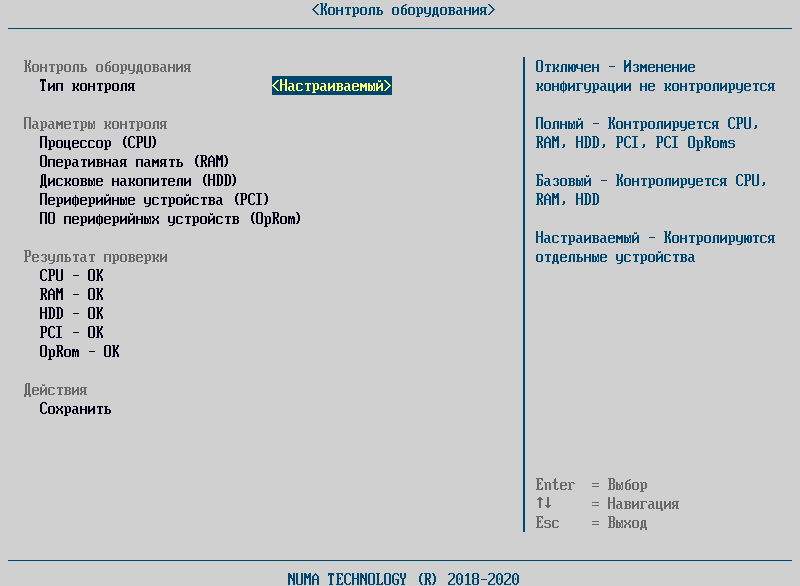

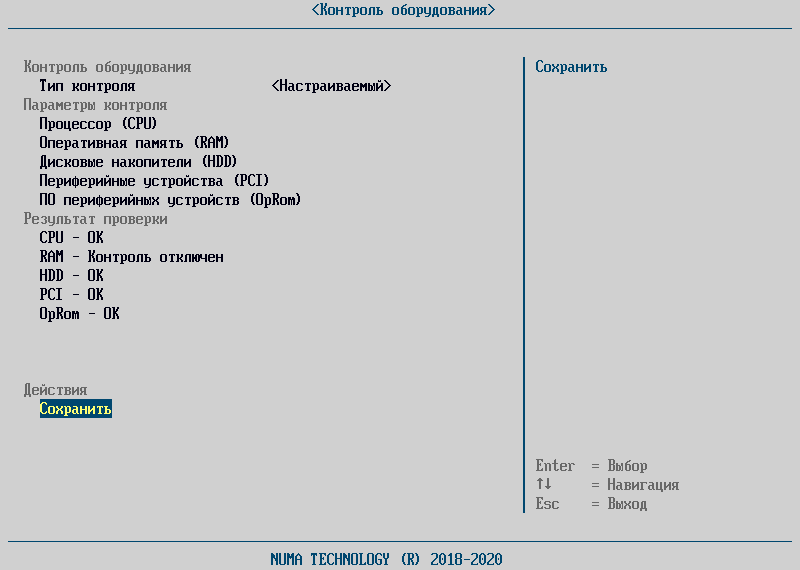

Контроль оборудования#

Контроль оборудования проверяет добавление, удаление, замену аппаратных компонент. Перестановка однотипных устройств в местах подключения (слоты памяти, SATA-порты) также считается нарушением контроля.

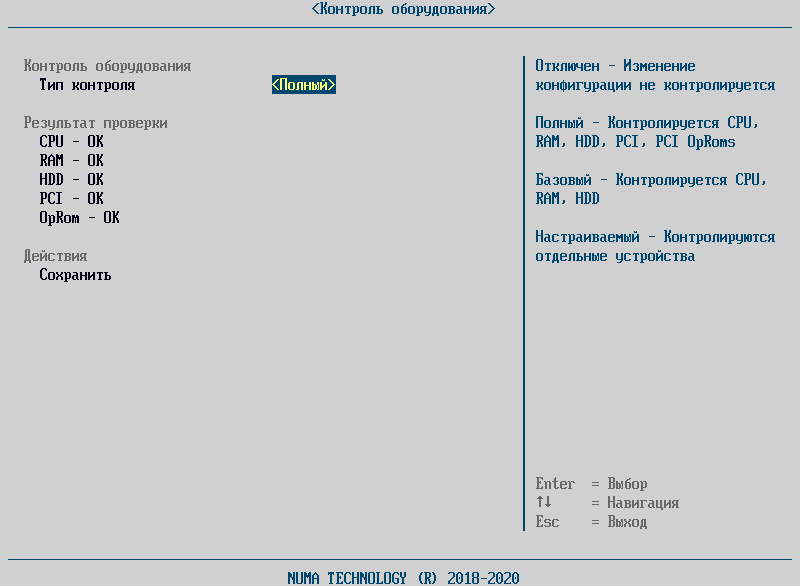

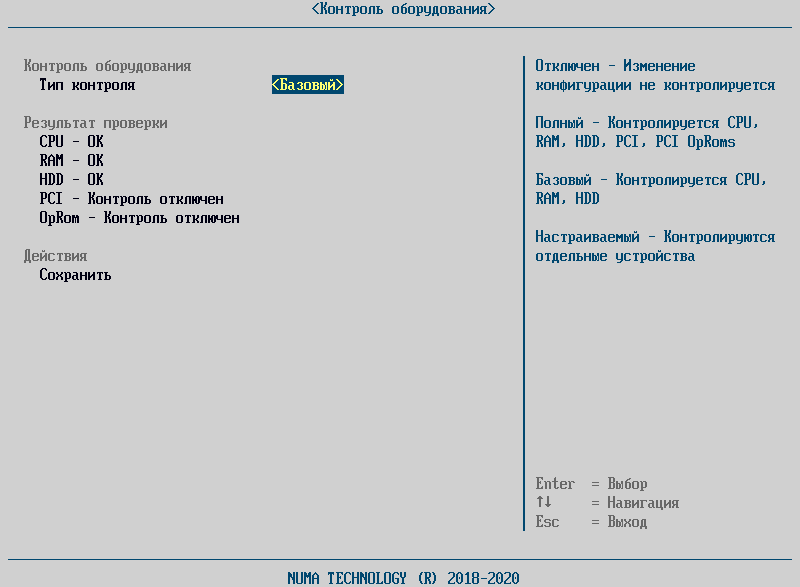

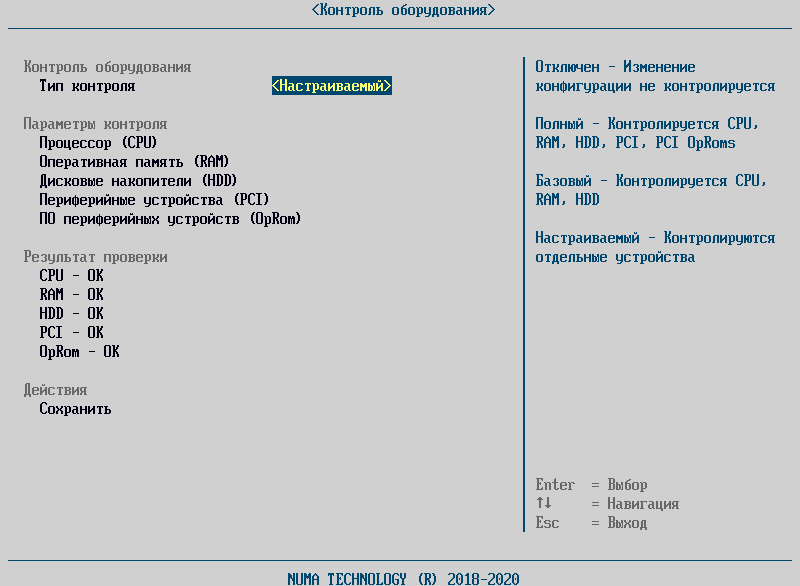

Контроль оборудования может функционировать в следующих режимах:

- контроль отключен;

- полный контроль;

- базовый контроль;

- настраиваемый контроль.

В режиме отключения контроля замена/добавление/удаление аппаратных компонентов не проверяется.

При полном контроле проверяется целостность CPU, RAM, HDD, PCI, PCI OpRoms, регион ME микросхемы SPI-flash-памяти.

В режиме базового контроля проверяется целостность CPU, RAM, HDD. Устройства PCI и OpRoms отключаются от контроля.

Настраиваемый контроль позволяет гибко управлять контролем аппаратной платформы. Появляется возможность включения/выключения отдельных типов устройств и отдельных устройств из контроля. В режиме базового и полного контроля такие возможности отсутствуют.

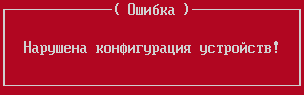

Добавление, удаление или перестановка контролируемых устройств приводит к нарушению контроля целостности. При нарушении контроля целостности невозможна загрузка ОС из профилей загрузки.

При попытке загрузки выдается сообщение об ошибке: «Ошибка! Нарушена целостность оборудования!» и загрузка ОС прекращается.

В режиме администрирования проверка целостности оборудования выполняется при каждом входе в меню контроля оборудования. Если КС аппаратной конфигурации не совпадает с сохраненной, то выдается сообщение об ошибке (см. рисунок ниже).

После входа в меню контроля оборудования можно посмотреть какой тип устройств привел к нарушению целостности. Например, на рисунке выше можно проследить, что к нарушению целостности привели устройства RAM (возможно, нарушение произошло из-за подключения или отключения устройства, или подключения заново устройства в другой порт)

Настраиваемый контроль позволяет гибко управлять контролем аппаратной платформы. Появляется возможность включения/выключения отдельных типов устройств и отдельных устройств из контроля. На рисунке выше представлено окно контроля оборудования в режиме настраиваемого контроля.

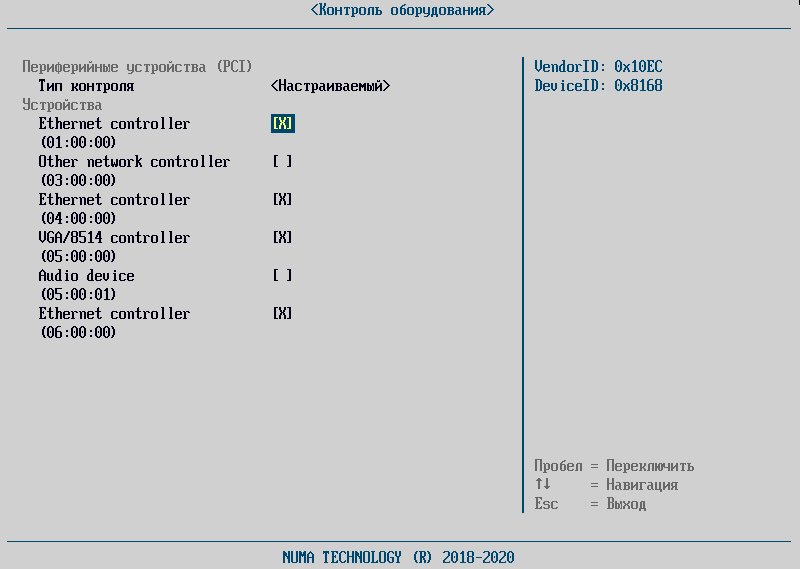

В данном режиме доступна настройка отдельных типов устройств. На рисунке ниже представлено окно настройки параметров устройств PCI.

Для типов устройств доступны следующие типы контроля:

- отключен – устройства данного типа не контролируются;

- полный – контролируются все подключенные устройства данного типа;

- настраиваемый – имеется возможность включения/выключения отдельных устройств из контроля целостности.

Настройка параметров контроля ПО периферийных устройств (OpRom) зависит от настройки параметров периферийных устройств (PCI). Контроль OpRom осуществляется по следующим правилам:

- если выключен контроль устройств PCI, то устройства OpRom также не контролируются. При этом пункт настройки контроля OpRom недоступен для выбора;

- если из контроля выключены отдельные устройства PCI, то их OpRom также не проверяется;

- если устройство PCI проверяется, то при этом можно выключить контроль его OpRom. Для этого необходимо выбрать в пункте настройки OpRom настраиваемый режим и исключить целевое устройство из контроля.

В процессе контроля PCI также проверяются устройства на нулевой шине (устройства PCH). При этом администратору доступны для настройки только внешние устройства PCI (PCI-шина 1 и выше). При проверке целостности PCI игнорируется локация устройства (BUS, DEV, FUNC), так как список шин при подключении/отключении периферийных устройств формируется динамически. Это приводит к ситуации, когда при подключении внешнего устройства меняются BUS уже подключенных ранее устройств. Это делает невозможным реализацию выключения отдельных устройств из контроля целостности PCI. По этой же причине не проверяются устройства типа PCI BRIDGE, так как данные устройства включаются/отключаются динамически (в том числе на нулевой шине) при подключении внешних устройств PCI. Таким образом, в процессе контроля PCI неявно проверяются PCI-устройства Intel, расположенные на нулевой шине. Администратор может выключать из контроля только PCI-устройства, расположенные выше нулевой шины. При подключении/отключении внешних PCI-устройств может меняться BUS, DEV для уже подключенных устройств. Поэтому полная локация устройства носит справочный характер, а фактически устройства сравниваются по Vendor ID, Device ID ClassCode – данные отображаются в области справки при выборе PCI-устройства в контроле оборудования.

После завершения ввода параметров администратору необходимо сохранить изменения, выбрав пункт «Сохранить» на главной странице контроля оборудования. При этом будет выполнена запись параметров в NVRAM SPI-flash.

При сохранении контрольная сумма конфигурации пересчитывается и записывается в NVRAM. При каждом входе в настройки контроля оборудования и при каждом загрузке ОС из конфигурации вычисляется текущая КС аппаратной конфигурации и сравнивается с расположенной в NVRAM.

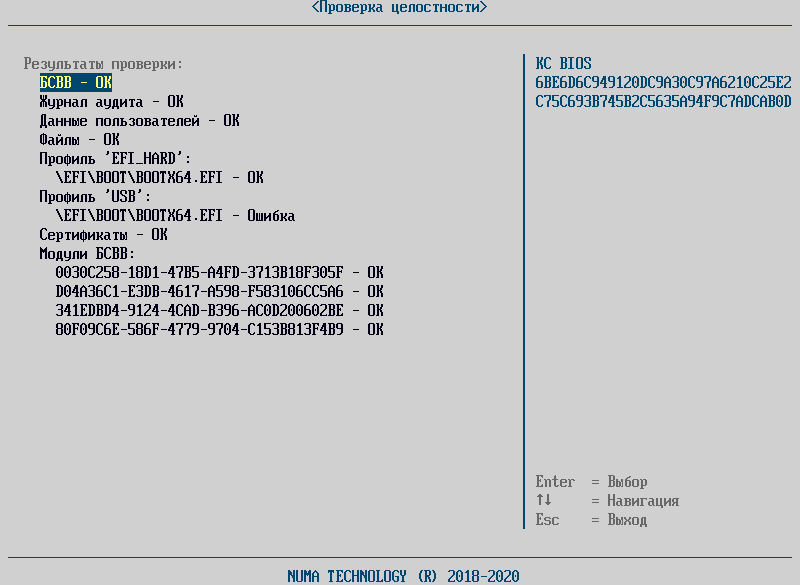

Проверка целостности#

Функция проверки целостности вручную предназначена для запуска принудительного контроля целостности бинарного образа Изделия, загружаемых компонент операционной среды, журнала аудита, профилей пользователей.

Для запуска проверки необходимо выполнить следующие действия:

- авторизоваться под учётной записью административного пользователя (администратор, аудитор);

- выбрать пункт основного меню «Проверка целостности».

На экран будет выведено сообщение с результатами проверки всех компонентов.

При наведении клавишами Up и Down в правой части окна синим шрифтом выводится хеш–сумма выделенной строки.

Управление списком файлов профиля загрузки, для которых осуществляется контроль целостности, доступно из раздела «Панель управления» → «Конфигуратор» → «Редактирование профиля».

Дополнительные параметры#

Проверка отзыва сертификата#

Для настройки проверки отзыва сертификатов доступны следующие настраиваемые параметры:

- «Использовать OCSP» – пункт меню отвечает за использование протокола OCSP (Online Certificate Status Protocol) во время процедуры верификации сертификатов. URI OCSP сервера берется из проверяемых сертификатов. OCSP запрос выполняется как при проверке пользователя (сертификата в токене), так и при создании TLS соединения, при проверке сертификата сервера;

- «Сертификат OCSP» – контролирует возможность проверки отзыва сертификата подписи OCSP с помощью CLR;

- «Сертификат TLS» – данное поле отвечает за проверку отзыва сертификатов с помощью CRL при установке защищенного TLS соединения к LDAP. В случае если CRL будет отсутствовать и не будет выполнен OCSP запрос, то TLS соединение не установится. Доступно три значения параметра «Не проверять», «Всю цепочку», «Только сертификат сервера».

- «Проверка пользовательского сертификата» – проверка отзыва сертификата пользователя с помощью CRL;

- «Использовать CDP» – отвечает за использование CDP в качестве источника CRL. При выставленном флаге в данном поле необходимо либо ввести «CDP URL», либо выставить поле «Читать CDP сертификата».