Раздел «Параметры МДЗ»

Пользователи#

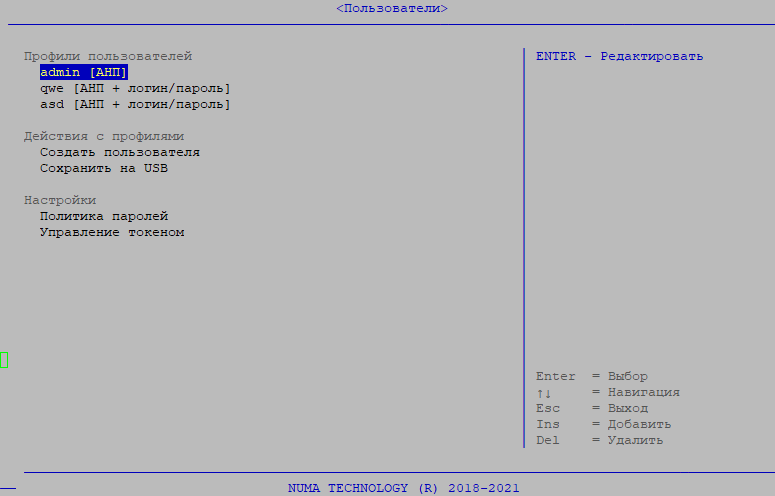

Операции управления пользователями Изделия осуществляются из основного пункта меню «Пользователи», которое содержит:

- «Профили пользователей» – в данном разделе отображаются уже созданные пользователи, редактирование профиля уже созданного пользователя доступно из данного пункта меню;

- «Действия с пользователями» – раздел, предназначенный для создания пользователей и экспорта учетных карточек созданных пользователей на USB-носитель;

- «Настройки» – раздел для настроек парольной политики и управления токеном.

Создание профиля пользователя#

Для создания пользователя необходим токен с сформированной ключевой парой и пользовательский сертификат для этой ключевой пары. Процесс работы с токеном описан в разделе Работа с токеном.

Для создания пользователя необходимо выполнить следующие действия:

- выбрать пункт меню «Создать пользователя» или нажать клавишу Ins;

-

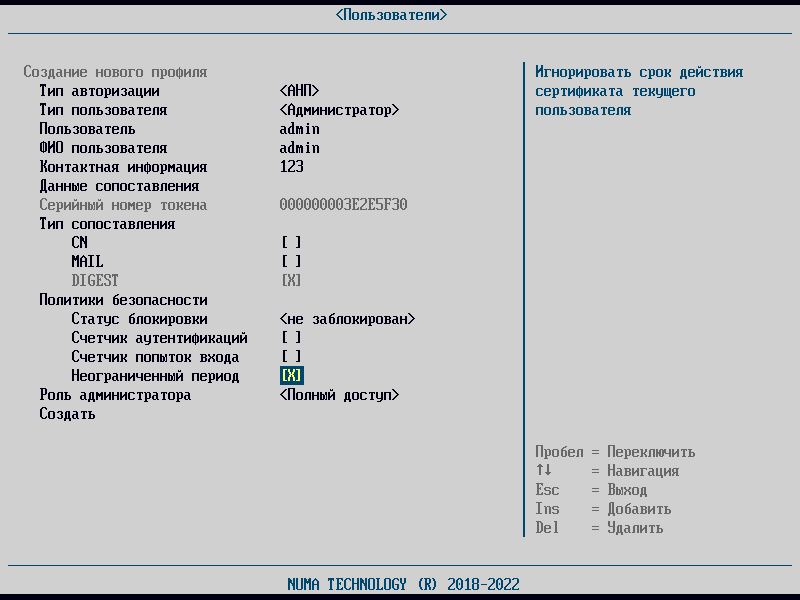

заполнить атрибуты пользователя:

- «Тип авторизации» – «АНП», «АНП+логин/пароль»;

- «Тип пользователя» – «Пользователь/Администратор»;

- «Пользователь» – введенное значение служит логином пользователя. Допустимое имя пользователя длиной не менее 3 символов и не более 25 символов;

- «Установить пароль» – только для типа авторизации «АНП+логин/пароль»;

- «Ф.И.О. пользователя»;

- «Контактная информация»;

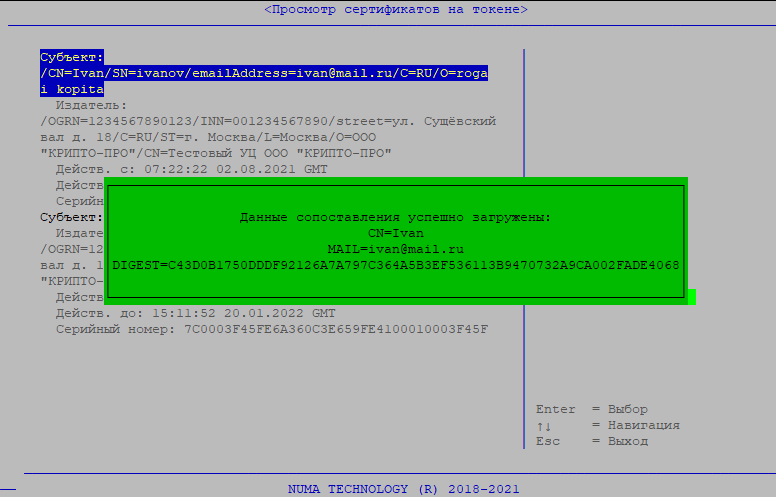

- «Данные сопоставления» – выбрать пользовательский сертификат;

- «Тип сопоставления» – установить флаг для полей, по которым будет осуществляться сопоставление сертификата на АНП (CN, MAIL, DIGEST). Рекомендуется всегда устанавливать флаг на поле DIGEST, так как в отличие от других полей оно уникально, что позволит корректно создать пользователя с типом авторизации «АНП»;

-

«Политики безопасности»:

-

«Статус блокировки» – статус меняется двумя способами:

- администратор Изделия с полным доступом может вручную заблокировать учетную запись пользователя, установив соответствующее значение «заблокирован»;

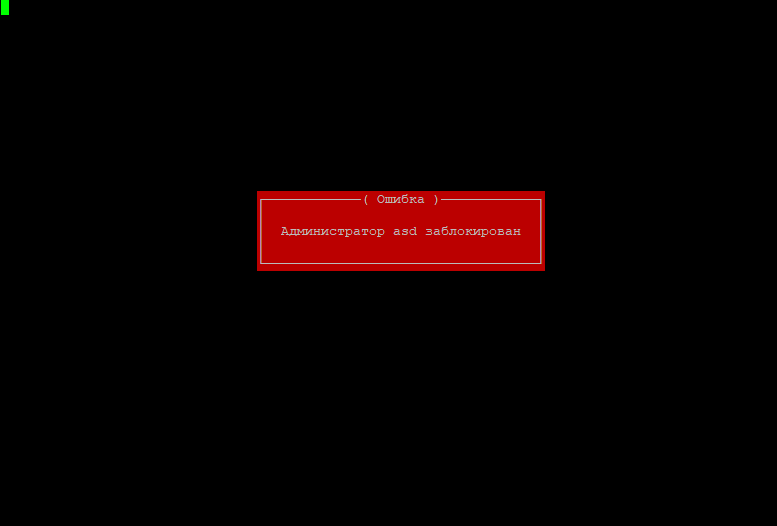

- при активации чекбокса напротив пунктов «Счетчик аутентификации» и/или «Счетчик попыток входа» и по истечении количества попыток аутентификаций и/или количества попыток входа соответственно (см. разделы Количество попыток входа и Количество аутентификаций) Изделие автоматически блокирует пользователя;

-

«Счетчик аутентификаций» – при активации чекбокса Изделие будет подсчитывать все попытки аутентификации (успешные и неуспешные) для определенного пользователя;

- «Счетчик попыток входа» – при активации чекбокса Изделие будет подсчитывать все неуспешные попытки аутентификации для определенного пользователя;

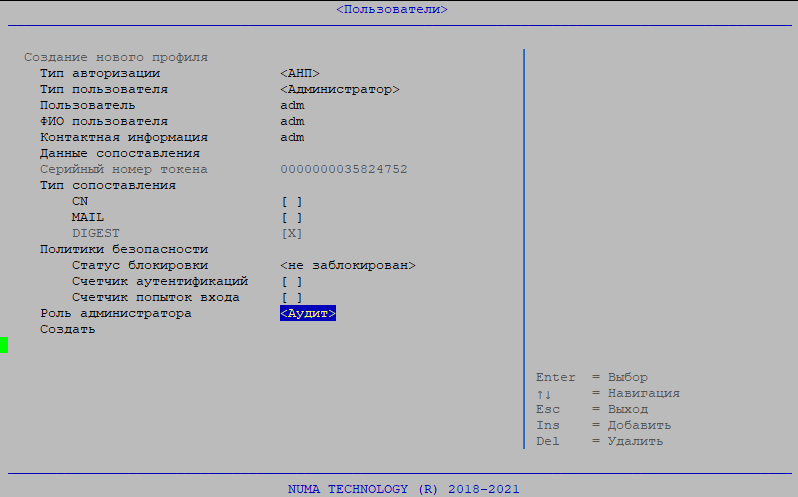

- «Неограниченный период» – при активации чекбокса Изделие будет игнорировать срок действия сертификата АНП, что позволит работать с Изделием вне зависимости от начала/конца действия сертификата АНП. Параметр доступен только для типа пользователя «Администратор» с ролью «Полный доступ». Для обычных пользователей и для администраторов с ролью «Аудит» данный параметр недоступен для активации.

Внимание!

Если в Изделии создан только один администратор с полным доступом, то для него рекомендуется отключить параметры «Счетчик попыток входа» и «Счетчик аутентификаций», а также активировать параметр «Неограниченный период» во избежание блокирования администратора при истечении всех попыток аутентификации, неуспешных попыток входа и (или) ненаступлении/истечении срока действия сертификата АНП. Блокирование единственного администратора с полным доступом приводит к блокированию работы всего Изделия. Для восстановления работы Изделия необходимо перейти в «Технологический режим», при котором все настройки будут сброшены (см. раздел Технологический режим).

-

-

для пользователей типа «Администратор» выбрать значение поля «Роль администратора». Доступны значения «Полный доступ» или «Аудит»;

-

сохранить изменения, выбрав пункт меню «Создать».

Если при заполнении карточки пользователя указаны не все атрибуты, то Изделие выдаст сообщение об ошибке и укажет поля, обязательные к заполнению.

Просмотр/редактирование/удаление профиля пользователя#

Для просмотра/редактирования пользователей необходимо выполнить следующие действия:

- выбрать в разделе «Профиль пользователя» пользователя, чьи данные необходимо просмотреть или отредактировать;

- изменить/просмотреть необходимые данные;

- выбрать пункт «Обновить» для сохранения внесенных изменений или нажать клавишу Esc для выхода без сохранения.

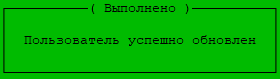

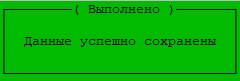

При успешном сохранении изменений будет выведено сообщение:

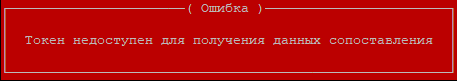

При попытке обновить данные сопоставления текущего токена, Изделие выведет ошибку:

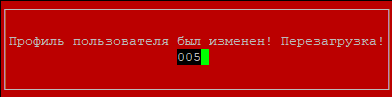

Если изменению подверглась текущая запись администратора, система автоматически будет перезагружена для применения новых значений параметров после предупреждения:

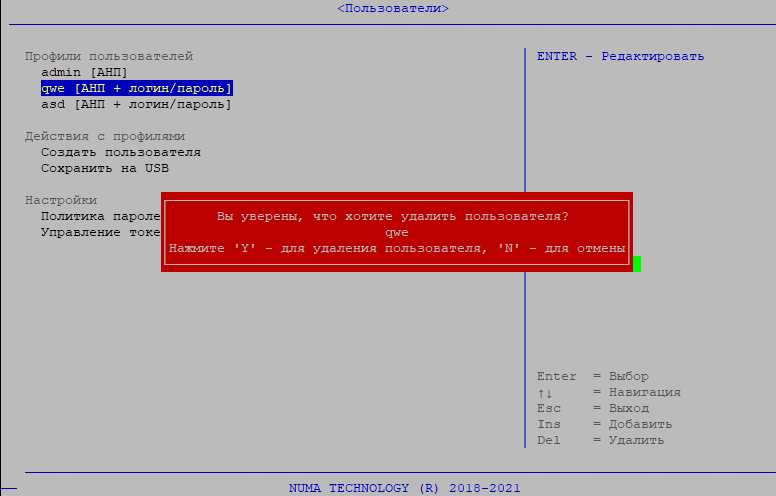

Для удаления пользователя необходимо выполнить следующие действия:

- выбрать пользователя, которого необходимо удалить и нажать клавишу Del (указанную в списке клавиш навигации в правом нижнем углу экрана);

- в диалоге запроса на подтверждение удаления выбрать клавишу Y для удаления пользователя или клавишу N для отмены.

Экспорт профилей пользователей#

Для сохранения данных пользователей на USB-накопитель необходимо выполнить следующие действия:

- подключить USB–накопитель;

- выбрать пункт меню «Сохранить информацию на USB». В случае успешного сохранения данных на экране появится сообщение:

Примечание

При ошибке экспорта профилей пользователей на USB-накопитель необходимо проверить тип файловой системы USB-накопителя (поддерживаются USB-носители с файловой системой FAT32).

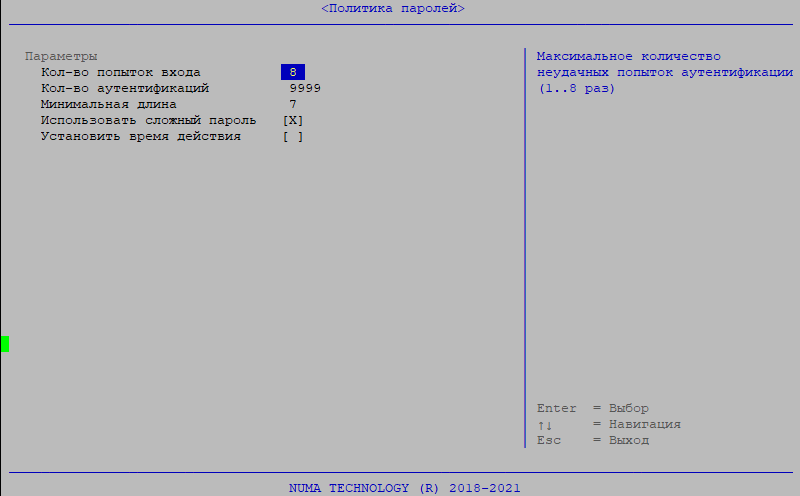

Политика паролей#

Изделие поддерживает настраиваемую парольную политику. Для настройки парольной политики необходимо перейти в меню «Пользователи» → «Политика паролей».

Количество попыток входа#

Данный параметр указывает на количество неуспешных попыток аутентификации пользователя и функционирует только при включенном параметре «Счетчик попыток входа» при создании/редактировании учетной записи пользователя.

Параметр может принимать значения от 1 до 8. При превышении заданного значения Изделие блокирует пользователя и подает звуковой сигнал при наличии технической возможности. Заблокированного пользователя может разблокировать только администратор с полными правами вручную через редактирование учетной записи пользователя.

Для изменения числового параметра необходимо нажать клавишу Enter и ввести допустимое значение. При попытке ввода числового параметра отличного от допустимых значений Изделие автоматически установит значение равного 8.

Примечания

- При отключенном параметре «Счетчик попыток входа» и первой попытке ввода неправильного пароля работа Изделия блокируется на 10 секунд. Вторая неуспешная попытка блокирует работу Изделия на 30 секунд. Третья и последующие неуспешные попытки блокируют работу Изделия на 60 секунд с звуковым сигналом (при наличии технической возможности).

- Максимальное количество неуспешных попыток ввода PIN-кода АНП задается через утилиту управления токеном.

Количество аутентификаций#

Параметр указывает на количество всех попыток аутентификации (успешных и неуспешных) и функционирует только при включенном параметре «Счетчик аутентификаций» при создании/редактировании учетной записи пользователя.

Параметр может принимать значения от 1 до 9999. При превышении заданного значения Изделие блокирует пользователя и подает звуковой сигнал при наличии технической возможности. Заблокированного пользователя может разблокировать администратор с полными правами только вручную через редактирование учетной записи пользователя.

Для изменения числового параметра необходимо нажать клавишу Enter и ввести допустимое значение. При попытке ввода числового параметра отличного от допустимых значений Изделие автоматически установит значение равного 9999.

Минимальная длина#

Параметр указывает минимально допустимую длину пароля пользователя. Для изменения числового параметра необходимо нажать клавишу Enter и ввести допустимое значение в диапазоне от 3 до 20 символов. При попытке ввода числового параметра отличного от допустимых значений Изделие автоматически установит допустимое значение числового параметра, ближайшее введенному числу (3 или 20).

Сложность пароля#

При включении данного параметра в пароле должны использоваться символы не менее чем из 3 следующих категорий (алфавит пароля 75 символов):

- прописные буквы английского алфавита от ‘A’ до ‘Z’;

- строчные буквы английского алфавита от ‘а’ до ‘z’;

- десятичные цифры от 0 до 9;

- спецсимволы (‘~’, ‘!’, ‘@’, ‘#’, ‘$’, ‘%’, ‘^’, ‘&’, ‘*’, ‘(‘, ‘)’, ‘-‘, ‘+’).

При выключенном параметре «Использовать сложный пароль» ограничения не накладываются.

Для переключения параметра «Сложность пароля» в активное состояние необходимо нажать клавишу Space или Enter.

Установить время действия пароля#

Параметр отвечает за срок действия пароля при типе авторизации «АНП+логин/пароль».

При включении данного параметра в поле «Время действия пароля» устанавливается числовой параметр, который может принимать значение от 30 до 365 дней.

Для ввода действия пароля необходимо нажать клавишу Enter и ввести числовой параметр в диапазоне от 30 до 365. При попытке ввода числового параметра отличного от допустимого, Изделие автоматически установит значение числового параметра равного 30.

При выключенном параметре «Установить время действия» ограничения на срок действия пароля не накладываются.

Для переключения параметра «Установить время действия» в активное состояние необходимо нажать клавишу Space или Enter.

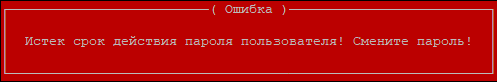

По истечении срока действия пароля выводится сообщение:

Пользователю необходимо ввести новый пароль в диалоговом окне, подтвердить его. После сообщения об успешном обновлении пароля СВТ произведет перезагрузку.

Управление токеном#

В данном разделе можно изменить PIN-коды администратора, пользователя и импортировать корневой сертификат с токена в хранилище сертификатов.

Примечание

Если к Изделию подключены 2 и более токенов, то при переходе на любой пункт необходимо ввести номер нужного токена из отображаемого списка. Текущий токен обозначен с символом «*».

Для изменения PIN-кода администратора или пользователя в появившемся диалоговом окне «Сгенерировать PIN-код?» необходимо выбрать способ задания нового PIN-кода: для генерации нажать клавишу Y, для ввода вручную нажать клавишу N.

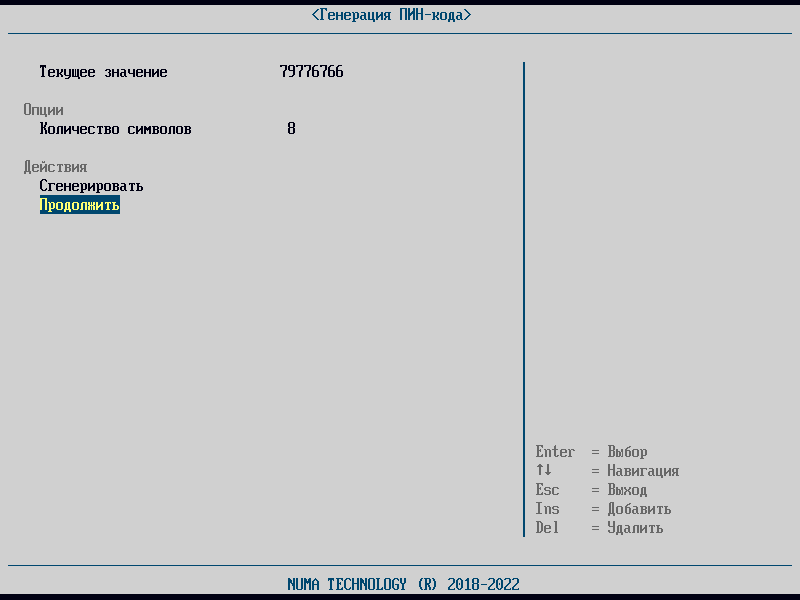

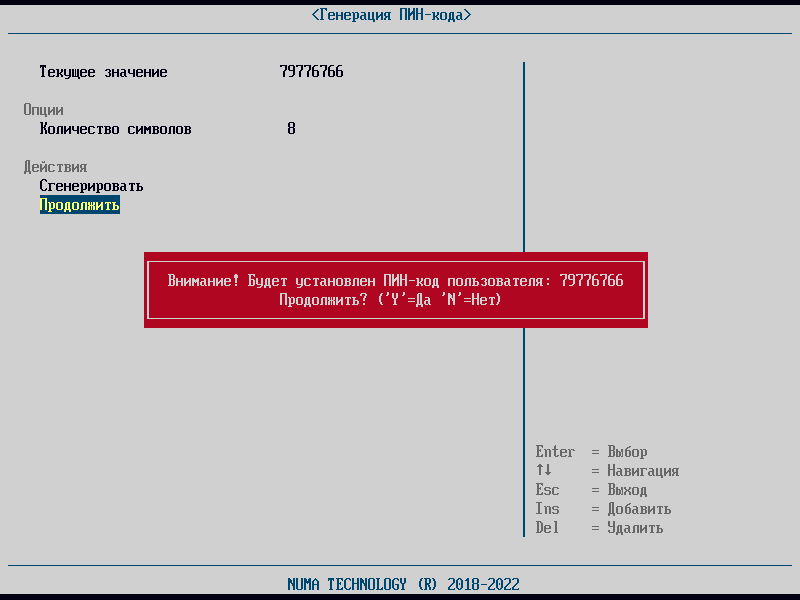

При нажатии клавиши Y, отображается меню генерации PIN-кода, состоящее из трех разделов:

- «Текущее значение» – данное поле отображает новый сгенерированный PIN-код;

- «Опции» – здесь задается количество символов в PIN-коде (от 6 до 32 символов);

- «Действия» – пункт «Сгенерировать» соответственно генерирует новое значение PIN-кода, а при нажатии на пункт «Продолжить» Изделие выводит предупреждающее окно. Для сохранения PIN-кода необходимо нажать Y, иначе – N.

При сохранении сгенерированного пароля необходимо ввести PIN-код администратора в соответствующем окне.

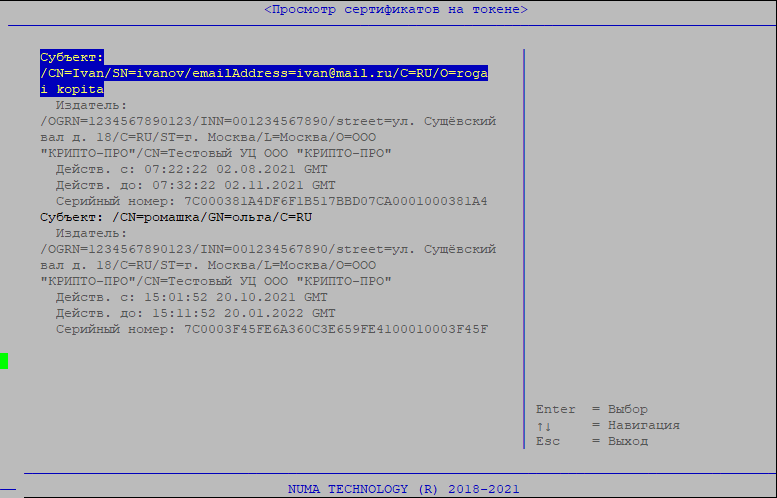

Для импорта корневого сертификата токена необходимо в меню «Просмотр сертификатов на токене» выбрать необходимый сертификат. Данное действие необходимо выполнить перед сопоставлением пользователя с токеном.

Работа с токеном#

Работа с токеном, включая его инициализацию, должна осуществляться в соответствии с эксплуатационной документацией на СКЗИ.

Список совместимых токенов приведен в Приложении 5.

Для создания пользователя и для работы с Изделием в целом необходимо, чтобы на токене были сформированы ключевая пара и пользовательский сертификат для этой ключевой пары. Пользовательский сертификат должен быть подписан удостоверяющим центром (далее – УЦ). Сертификат УЦ должен быть сохранен на токене и импортирован в Изделие. Также сертификат УЦ можно сохранить на обычный USB-носитель и импортировать через пункт меню «Сертификаты» (см. раздел Корневые сертификаты).

Данные действия необходимо выполнить перед сопоставлением пользователя с токеном.

При создании пользователя происходит сопоставление токена с конкретным пользователем. Серийный номер токена прописывается в учетной карточке созданного пользователя.

Внимание!

В Изделии к одному пользователю можно сопоставить только один токен. Если в токене содержится несколько пользовательских сертификатов, и администратор привязал их к разным пользователям, то на этапе аутентификации Изделие считывает только один сертификат для одного пользователя. Другие пользователи не смогут авторизоваться с этим токеном.

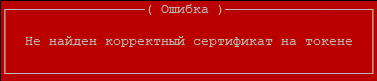

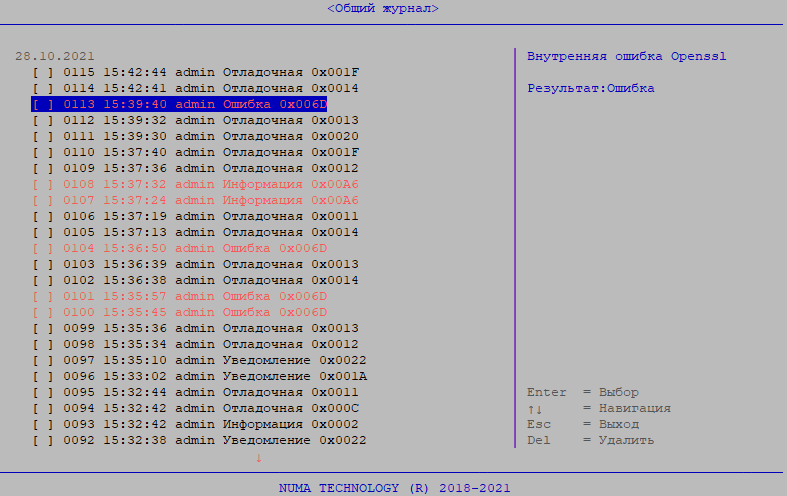

В случае отсутствия на токене пользовательского сертификата, при попытке в профиле пользователя выбрать данные сопоставления, Изделие сообщит об ошибке (см. рисунок), а в журнале аудита появится запись о внутренней ошибке OpenSSL (см. рисунок).

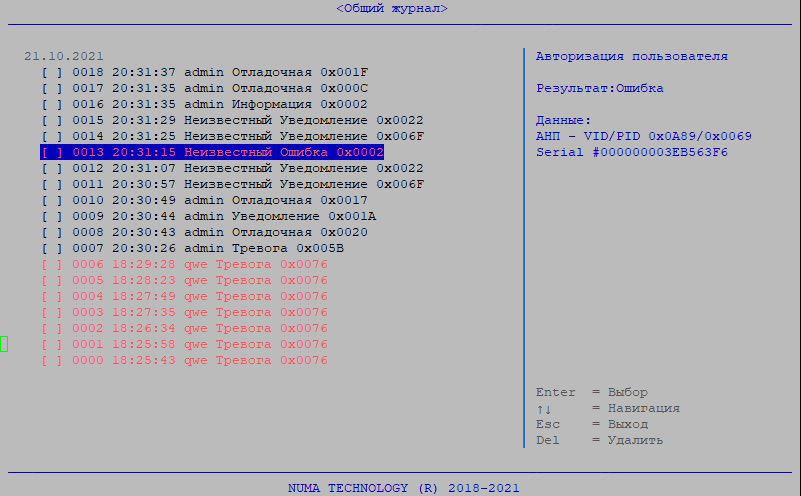

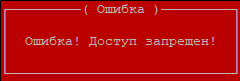

При установлении уровня журналирования 6 и ниже и подключении незарегистрированного АНП, который не привязан к какому-либо пользователю, в момент запуска Изделия отобразится сообщение «Ошибка! Доступ запрещен!» (см. рисунок). В общем журнале аудита появится запись с типом события «Ошибка» (см. рисунок), который помимо стандартного формата записи содержит информацию о подключенном АНП: VID/PID и серийный номер.

Срок действия сертификата#

Срок действия пользовательского сертификата можно посмотреть в профиле пользователя и перейдя в пункт «Данные сопоставления». Данное действие невозможно выполнить для текущего пользователя.

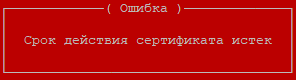

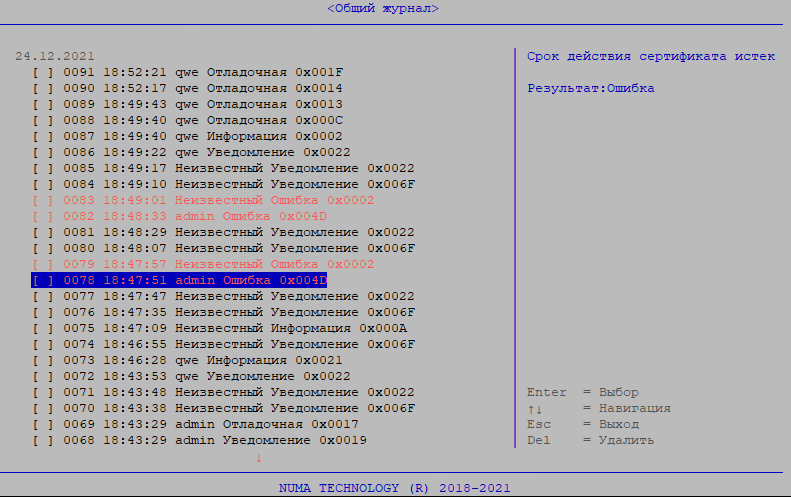

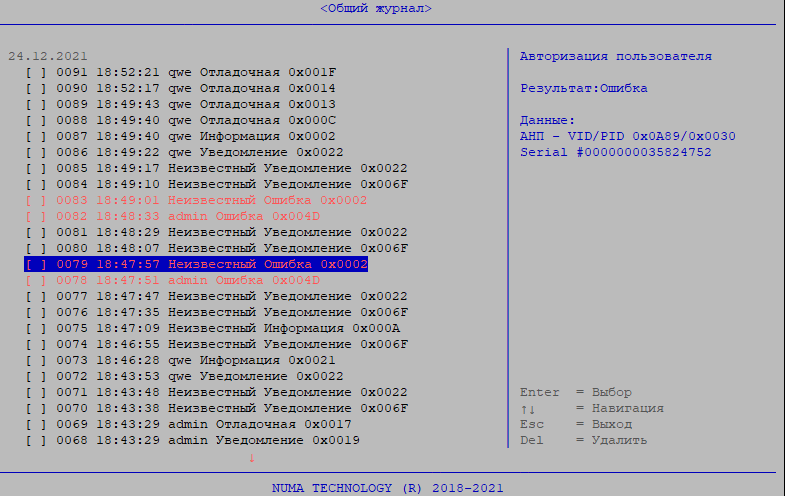

По истечении срока действия пользовательского сертификата Изделие выдает сообщения об ошибках (см. рисунки ниже).

В журнале аудита данное событие отобразится двумя записями: об истечении срока действия сертификата (см. рисунок) и о неуспешной попытке авторизации с информацией о подключенном токене (см. рисунок).

Примечание

События отображаются при уровне журналирования 6 и ниже (см. раздел Уровень журналирования).

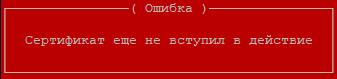

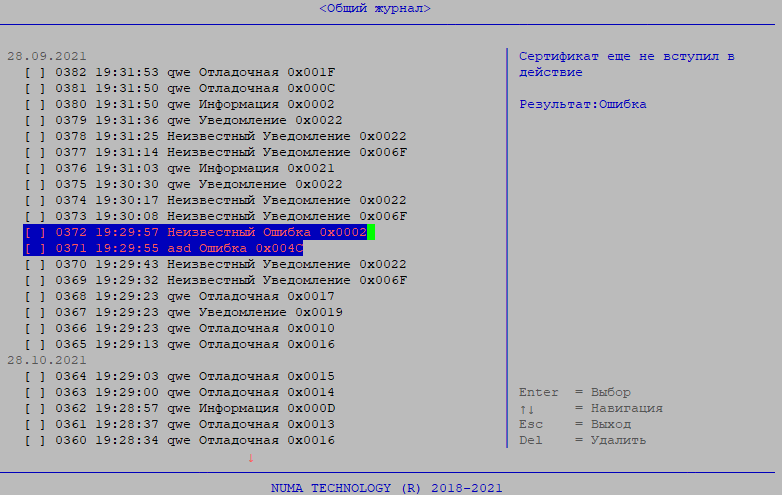

Если срок действия пользовательского сертификата токена еще не наступил, то Изделие выдает сообщения об ошибках (см. рисунок, рисунок):

В журнале аудита данное событие отобразится двумя записями: о невступлении сертификата в действие (см. рисунок) и о неуспешной попытке авторизации с информацией о токене (см. рисунок).

Примечание

События отображаются при уровне журналирования 6 и ниже (см. Уровень журналирования).

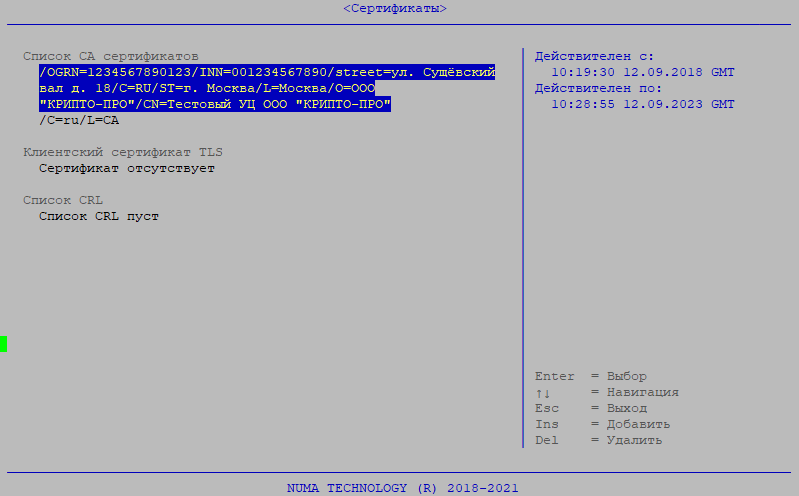

Сертификаты#

Для управления сертификатами пользователей необходимо выбрать пункт меню «Сертификаты».

Корневые сертификаты#

Для аутентификации пользователей с помощью токена необходимо, чтобы был загружен корневой сертификат удостоверяющего центра (далее – CA, сертификат УЦ или CA сертификат) в меню «Сертификаты».

Для загрузки сертификата с USB-носителя необходимо выполнить следующие действия:

- подключить USB-носитель c СА сертификатом;

- перейти в меню «Сертификаты»;

- нажать клавишу Ins;

- в запустившемся файловом обозревателе перейти в каталог, содержащий CA сертификат;

- выбрать файл сертификата – будет выполнена загрузка сертификатов и в случае успешной загрузки/обновления сертификатов в строке меню список CA сертификатов будет прописано имя файла FILE_NAME, выбранного в качестве сертификата.

Клиентский сертификат TLS#

Для загрузки/обновления клиентского сертификата TLS необходимо выполнить следующие действия:

- подключить USB-носитель с TLS-сертификатом;

- перейти в меню «Сертификаты»;

- нажать клавишу Enter или Ins в разделе «Клиентский сертификат TLS»;

- в проводнике выбрать файл, содержащий сертификат – в случае успешной загрузки/обновления сертификата, в разделе «Клиентский сертификат TLS» будет прописано имя выбранного файла FILE_NAME.

Список отозванных сертификатов#

Отзыв сертификатов токена осуществляется путем удаления корневого сертификата и/или загрузки списка отозванных сертификатов.

Для выполнения загрузки/обновления списка отозванных сертификатов (CLR) необходимо выполнить следующие действия:

- установить USB-носитель со списком CLR;

- выбрать пункт меню «CRL»;

- нажать клавишу Enter или Ins;

- в файловом обозревателе выбрать файл, содержащий список отозванных сертификатов – в случае успешной загрузки/обновления сертификата в строке меню «CRL:

» будет прописано имя выбранного файла FILE_NAME.

Настройка проверки параметров CRL осуществляется из раздела меню «Дополнительные параметры» (см. раздел Дополнительные параметры).

Если сертификат находится в загруженном списке отозванных сертификатов, то будет выведено сообщение:

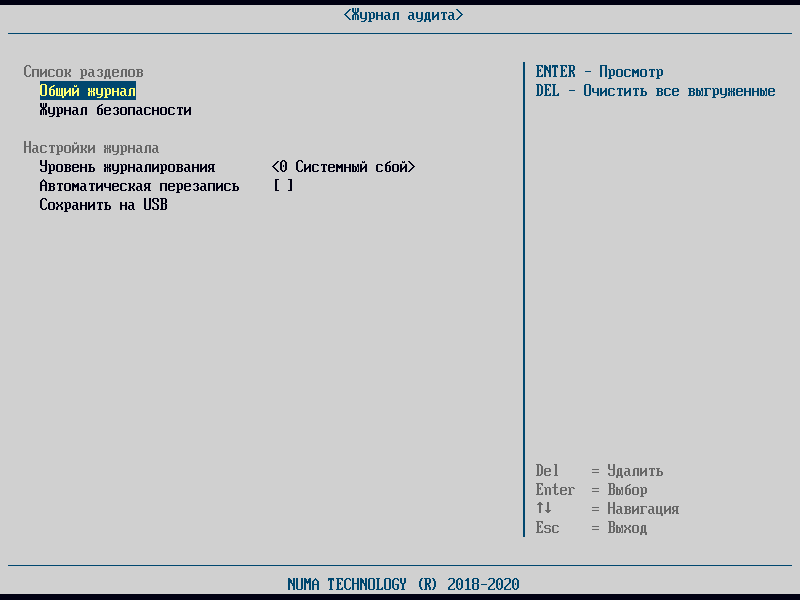

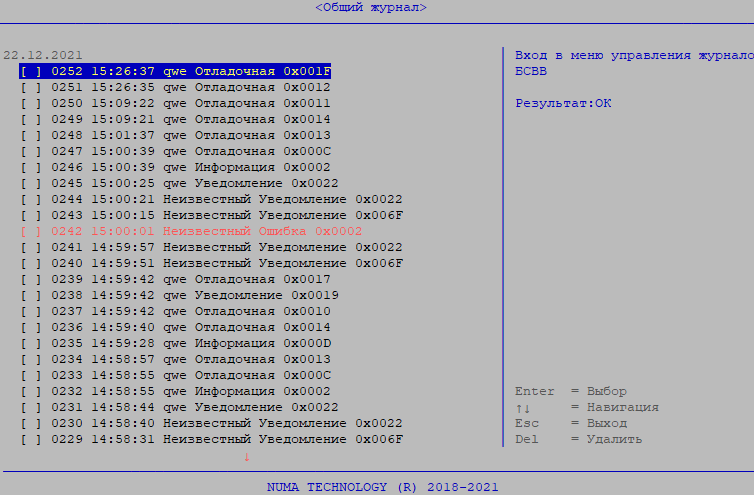

Журнал аудита#

Управление журналом аудита осуществляется из меню «Панель управления» → «Журнал аудита». Полный список регистрируемых событий приведен в Приложение 3.

Журнал аудита имеет два независимых раздела: общий журнал и журнал безопасности.

В журнал безопасности фиксируются все события безопасности о нарушении целостности образов вне зависимости от установленного уровня журналирования. Максимальный объем раздела журнала безопасности 3000 записей.

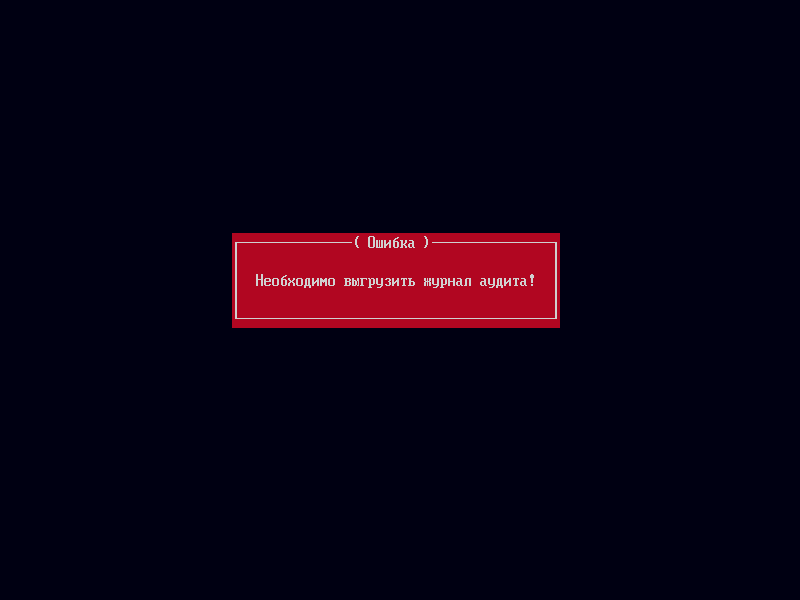

Раздел «Общий журнал» фиксирует все иные события безопасности в зависимости от установленного уровня журналирования. Максимальный объем общего журнала 500 записей.

После превышения максимального объема записей в разделах журнала работа Изделия блокируется. Для возобновления работы администратору необходимо выгрузить и очистить журнал аудита. В случае если настроена автоматическая перезапись (см. раздел Автоматическая перезапись), Изделие в автоматическом режиме перезаписывает старые записи аудита на новые при превышении объема раздела журнала аудита.

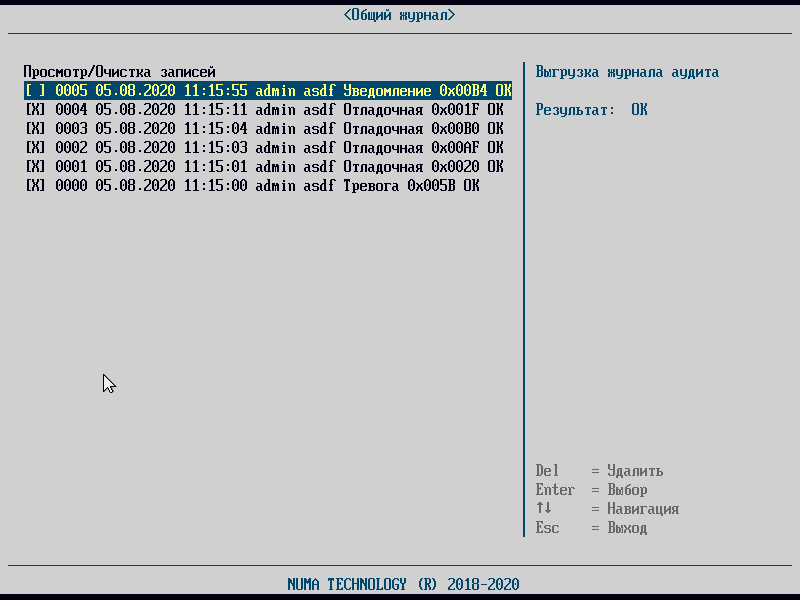

С записями журналов можно ознакомиться, выбрав соответствующий вид журнала. Записи имеют следующий формат:

- порядковый номер события;

- время наступления события;

- имя пользователя, действиями которого инициировано событие;

- тип события;

- код события;

- описание события (произвольный текст);

- результат попытки осуществления действия («ОК» или «Ошибка»).

Удаление записей из журнала аудита#

Записи, ранее выгруженные на USB, отмечены [X] и доступны для удаления. Для удаления выделенной записи необходимо нажать Enter. Если запись не была предварительно выгружена на USB-носитель, удаление будет заблокировано с выводом соответствующего сообщения:

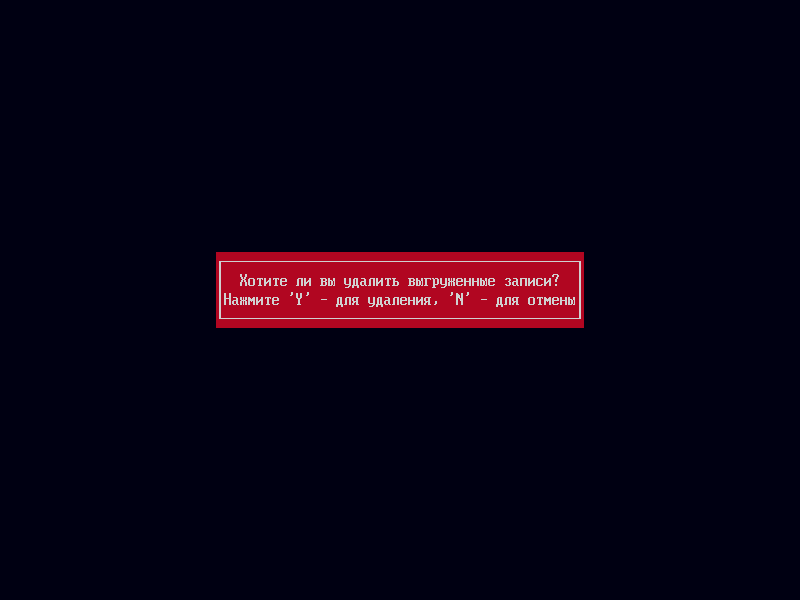

Для удаления уже экспортированных данных (см. пункт Экспорт журнала аудита) из Изделия необходимо подтвердить их удаление путем нажатия клавиши Y, в случае отмены необходимо нажать клавишу N, которая вернет в меню «Журнал аудита».

Удаление разделов журнала осуществляется отдельно, при удалении выгруженных записей раздела «Общий журнал», записи раздела «Журнал безопасности» не удаляются и наоборот.

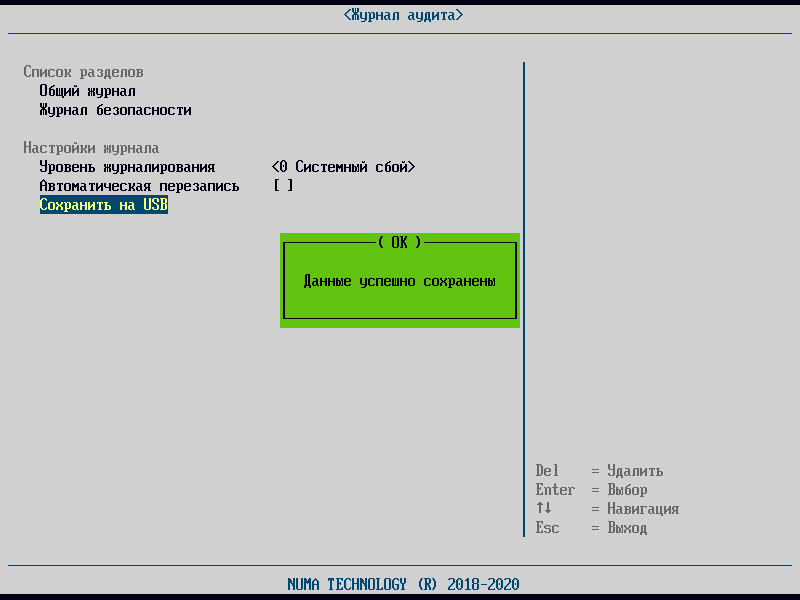

Экспорт журнала аудита#

Для выгрузки журнала на внешний USB-накопитель необходимо вставить USB-носитель в СВТ и выбрать пункт меню «Сохранить на USB».

В случае успешной выгрузки данных будет выдано сообщение:

В папке \bios появившейся на USB-накопителе будет создан файл с записями истории Изделия. Имя файла создается автоматически по шаблону: Journal[yy-mm-dd], где yy-mm-dd – текущая дата.

Примечания

- Просмотр файла рекомендуется производить в программе «Notepad++».

- Разделы журнала аудита экспортируются в один файл.

- При ошибке экспорта на USB-носитель необходимо проверить тип файловой системы (поддерживаются USB-носители с файловой системой FAT32).

После выгрузки журнала аудита в разделе «Общий журнал» появляется запись о выгрузке журнала.

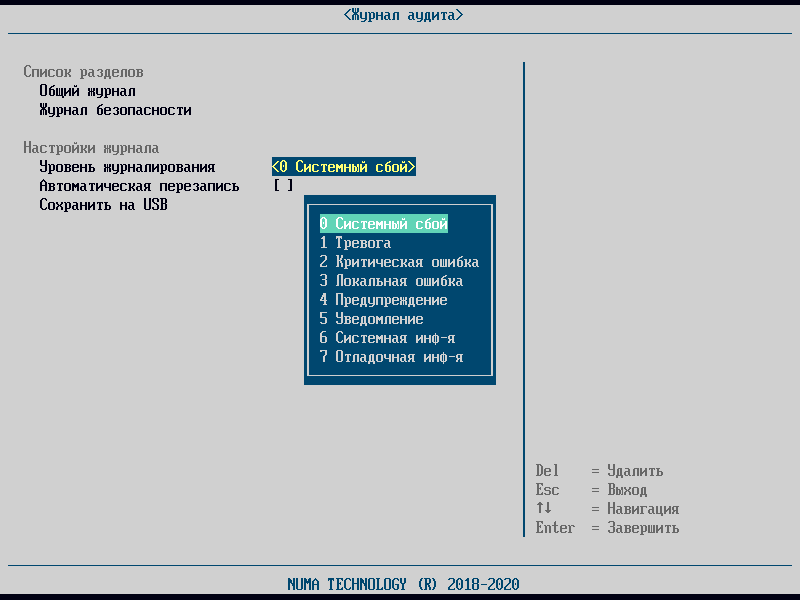

Уровень журналирования#

В Изделии можно настраивать уровень критичности информации, которая будет записываться в журнал аудита. Уровень критичности может принимать следующие значения:

Для того чтобы задать уровень критичности событий, фиксируемых в журнале, необходимо выбрать пункт меню «Уровень журналирования» и задать значение уровня критичности из выпадающего списка.

Автоматическая перезапись#

Для возможности автоматически перезаписывать невыгруженные записи при достижении предельного количества записей в журнале Изделия, можно включить функцию автоматической очистки. Для этого необходимо активировать пункт «Автоматическая перезапись».

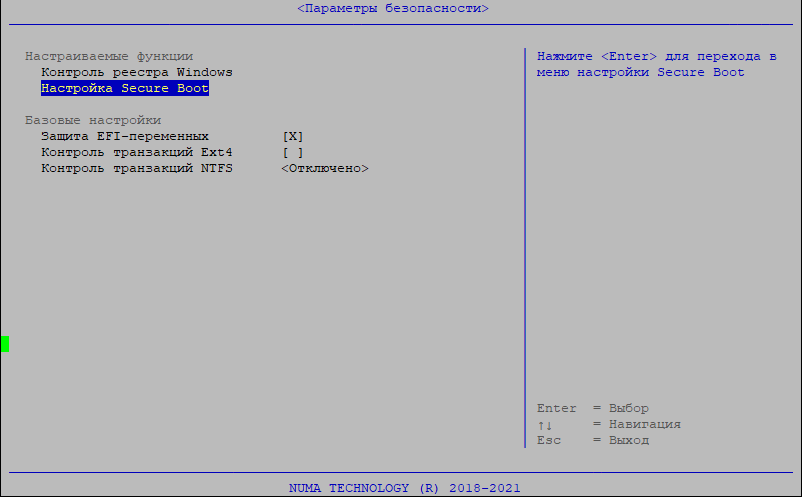

Параметры безопасности#

Раздел меню параметры безопасности предназначены для настроек безопасности загружаемых ОС.

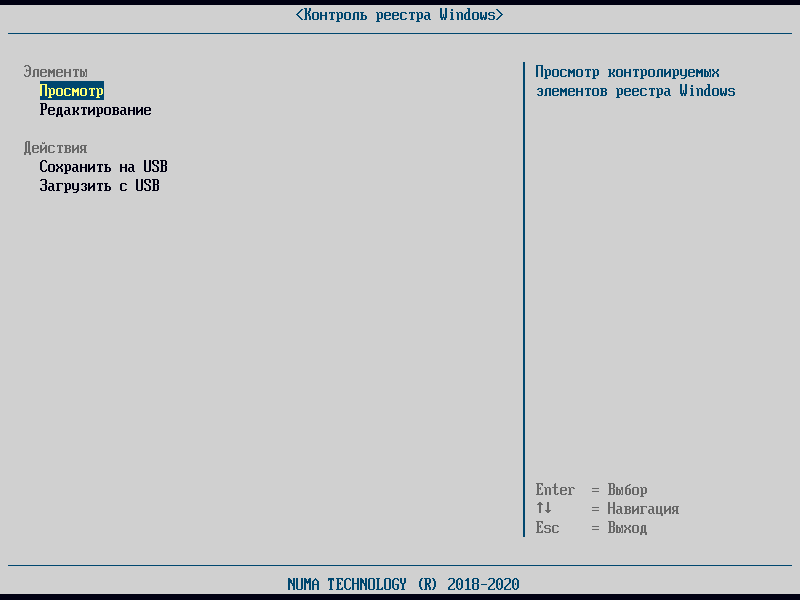

Контроль реестра Windows#

Раздел «Контроль реестра Windows» позволяет настраивать и просматривать контроль целостности элементов реестров Windows.

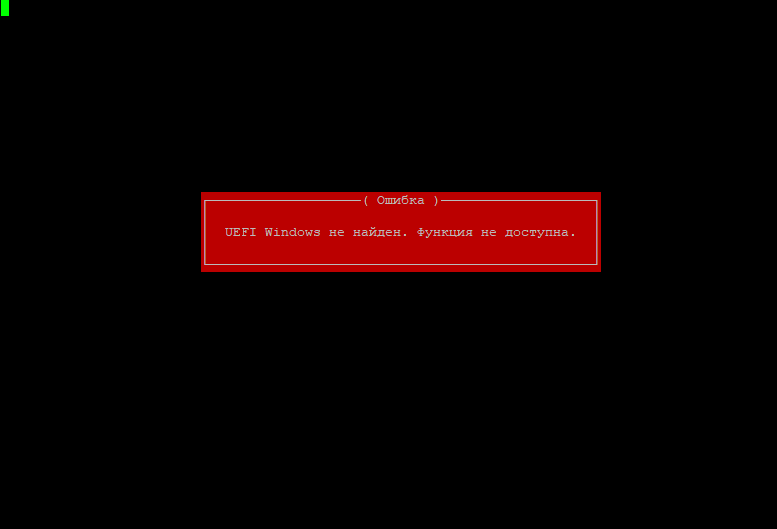

Данный раздел доступен для настройки только при наличии профиля загрузки с ОС Windows в режиме EFI.

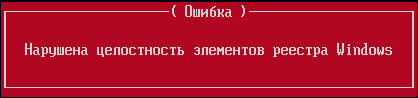

В случае отсутствия профиля загрузки с ОС Windows будет выдано сообщение об ошибке:

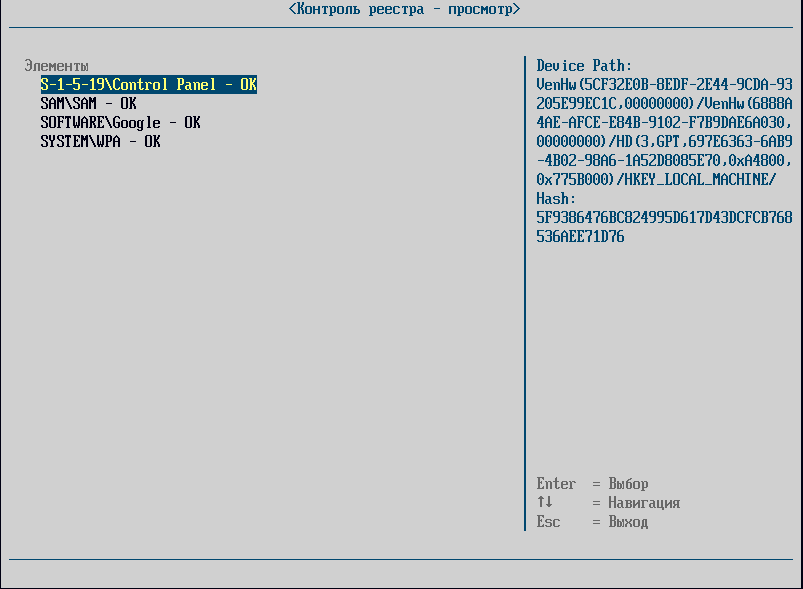

Просмотр контроля целостности#

Меню «Просмотр» позволяет выполнить просмотр контролируемых элементов реестра. На рисунке ниже представлено окно просмотра контролируемых элементов реестра Windows.

При входе в меню просмотра у всех элементов, взятых на контроль, автоматически проверяется целостность. Если целостность хотя бы одного контролируемого элемента нарушена, то при переходе в меню «Просмотр» будет отображено сообщение об ошибке. В конце имени элементов, целостность которых нарушена, добавляется строка «Ошибка».

Добавление элементов реестра в список контроля целостности#

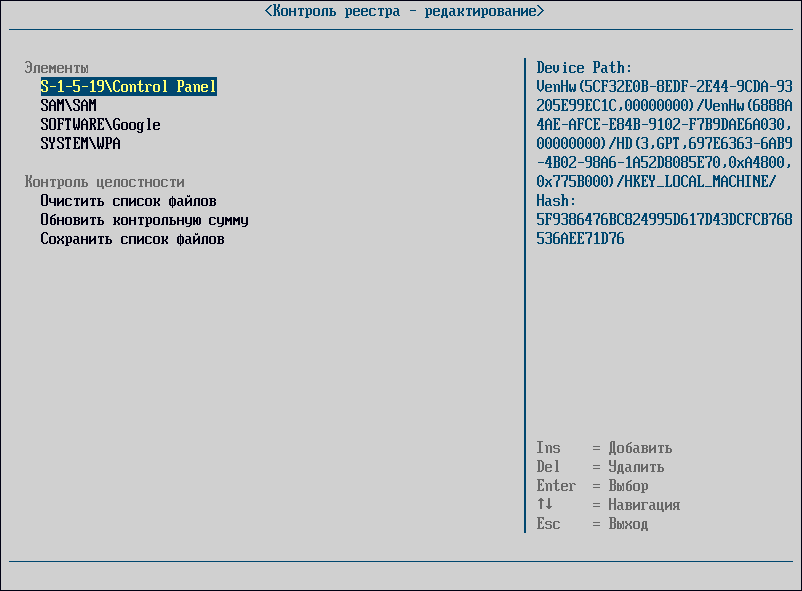

Меню «Редактирование» позволяет управлять списком контролируемых элементов реестра Windows. На рисунке ниже представлено окно редактирования элементов.

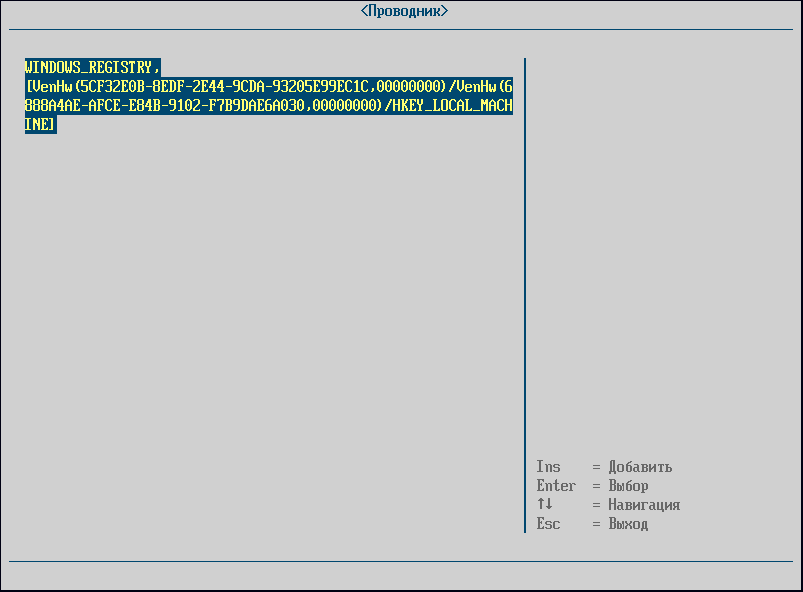

При нажатии клавиши Ins появляется окно файлового браузера для добавления элементов реестра в контроль целостности. В окне файлового браузера отображается список разделов жесткого диска, формирующих реестр Windows. Окно файлового браузера представлено на рисунке ниже.

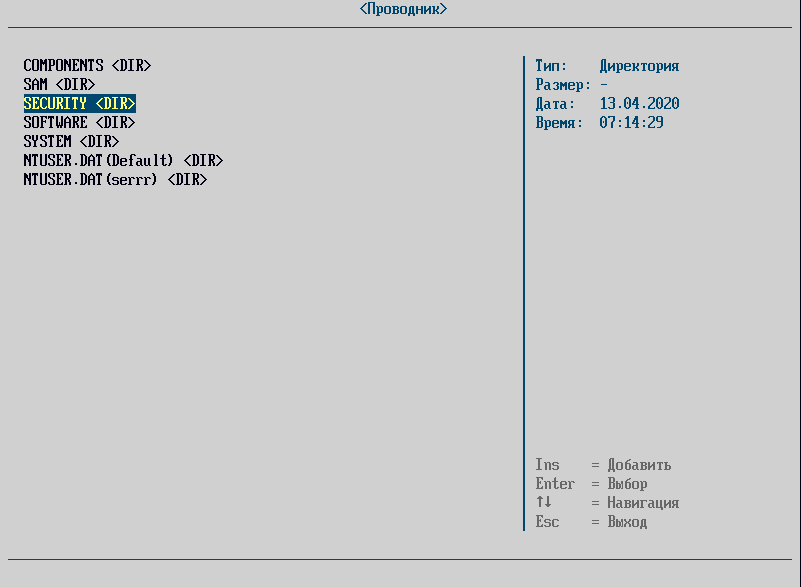

После выбора устройства, содержащего реестр, становится доступен выбор разделов и параметров реестра для постановки их на контроль. Окно файлового браузера с разделами реестра представлено на рисунке ниже.

Контроль целостности возможен для следующих системных разделов реестра Windows:

- COMPONENTS (расположение \Windows\System32\config\COMPONENTS );

- SAM (расположение \Windows\System32\config\SAM);

- SECURITY (расположение \Windows\System32\config\SECURITY );

- SOFTWARE (расположение \Windows\System32\config\SOFTWARE );

- SYSTEM (расположение \Windows\System32\config\SYSTEM );

- DEFAULT (расположение \Windows\System32\config\DEFAULT);

- S-1-5-19 (расположение \Windows\ServiceProfiles\LocalService\NTUSER.DAT) при наличии. Относится к учётной записи “LocalService”;

- S-1-5-20 (расположение \Windows\ServiceProfiles\NetworkService\NTUSER.DAT) при наличии. Относится к учётной записи «NetworkService».

Дополнительно в список контролируемых объектов могут быть добавлены пользовательские разделы реестра Windows (NTUSER.DAT). Данные разделы находятся в каталогах пользователей ОС Windows (каталог \Users\Test для пользователя с именем Test).

Так как файлов NTUSER.DAT может быть несколько, то к имени раздела добавляется в скобках имя пользователя для создания уникального имени раздела.

Добавление файлов (параметров) реестра в список контроля целостности осуществляется путем нажатия клавиши Enter. В случае если выбран каталог (раздел) реестра, то нажатие клавиши Enter приводит к отображению списка дочерних элементов (разделов и параметров) выбранного каталога.

Добавление разделов (каталогов) в список контроля целостности осуществляется путем нажатия клавиши Ins. При этом в выбранном разделе просматриваются все параметры реестра.

В случае контроля каталога (раздела) реестра нарушение целостности наступает в следующих случаях:

- добавление/удаление файлов (параметров) из каталога, добавленного в список контроля целостности;

- модификация существующих файлов (параметров) в каталоге, добавленном в список контроля целостности.

Внимание!

- Не рекомендуется добавлять в список контроля целостности корневые разделы (COMPONENTS, SOFTWARE, SYSTEM и т.д.) целиком, так как число файлов в разделе может достигать сотен тысяч. При этом добавление корневого раздела нецелесообразно, так как в процессе работы ОС Windows в раздел с большой вероятностью будут записаны данные, что приведет к нарушению целостности.

- Максимальное число отображаемых элементов в файловом браузере ограничено 2000. При входе в каталог, содержащий большее число дочерних элементов будет показано предупреждение, представленное на рисунке ниже.

В случае если необходимо добавить неотображаемые элементы каталога, следует воспользоваться функцией импорта списка контроля целостности (см. раздел Импорт/экспорт списка контроля целостности элементов реестра Windows).

После выбора элемента реестра выполняется вычисление контрольной суммы элемента, а затем добавление элемента в список контроля целостности. При этом происходит возврат из файлового браузера в меню редактирования списка контроля целостности.

Редактирование списка контролируемых элементов#

Нажатие клавиши Del приводит к удалению выбранного элемента из списка контроля целостности.

Выбор пункта «Очистить список файлов» полностью очищает список контроля целостности.

Выбора пункта «Обновить контрольную сумму» пересчитывает контрольную сумму для каждого элемента из списка контроля целостности.

Выбор пункта «Сохранить список файлов» выполняет сохранение списка контроля целостности в NVRAM.

Максимальное число элементов, которые могут быть добавлены в список контроля целостности: 1024.

Импорт/экспорт списка контроля целостности элементов реестра Windows#

Импорт/экспорт списка контроля целостности осуществляется из главного окна управления контролем целостности реестра Windows.

Для экспорта настроек необходимо подключить USB-накопитель, на который будет осуществляется экспорт, перейти в меню «Контроль реестра Windows» выбрать пункт «Сохранить на USB». Список контроля целостности экспортируется в формате JSON в виде:

где

DevPath– путь до раздела, содержащего реестр,File– путь до контролируемого элемента внутри реестра,HashType– тип контрольной суммы,Hash– контрольная сумма (параметр 5 указывается на хеш по алгоритму ГОСТ Р 34.11-2012, 256 бит).

Для импорта необходимо подключить USB-накопитель с файлом расширения JSON, выбрать пункт «Загрузить с USB», в открывшемся проводнике выбрать файл. Во время импорта список контроля целостности формируется из входного файла JSON. При это происходит сохранение сформированного списка в NVRAM.

Файл для импорта может быть сформирован вне Изделия. При этом для каждого элемента обязательным будет являться только поле File.

Если поле DevPath не указано, то будет выполняться проверка первого найденного реестра.

Если поле HashType не указано, то будет взят алгоритм по умолчанию (ГОСТ Р 34.11-2012, 256 бит). В целях безопасности HashType со значениями меньше 5 запрещены. Если указано некорректное значение, то будет использоваться алгоритм по умолчанию.

Если поле Hash не указано, то контрольная сумма будет вычислена в процессе построения списка контроля целостности.

Например, корректным будет являться следующий файл JSON:

Контроль целостности элементов реестра Windows при загрузке ОС#

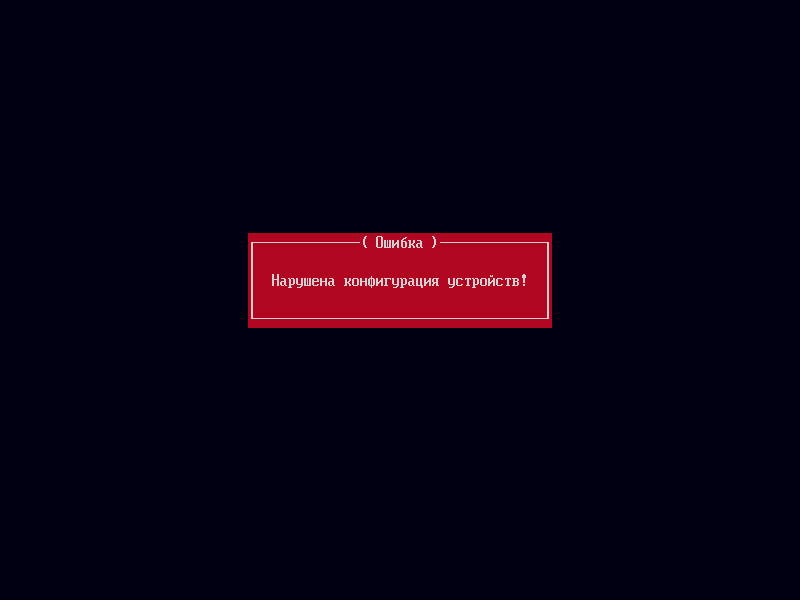

Контроль целостности элементов осуществляется при каждой загрузке ОС. Если целостность элементов реестра нарушена, то выдается сообщение об ошибке:

Загрузка ОС при этом прекращается, а в журнал аудита добавляется запись.

Сопоставление содержимого реестра в Windows и в NumaArce#

Представление реестра, отображаемое в утилите «regedit.exe» формируется из множества файлов, расположенных на системном разделе ОС Windows.

Физические файлы, участвующие в контроле целостности, отображаются в реестре Windows по следующим правилам:

- раздел COMPONENTS недоступен для редактирования с помощью regedit;

- раздел SAM соответствует ветке реестра HKEY_LOCAL_MACHINE\SAM\;

- раздел SECURITY соответствует ветке реестра HKEY_LOCAL_MACHINE\SECURITY\;

- раздел SOFTWARE соответствует ветке реестра HKEY_LOCAL_MACHINE\SOFTWARE\;

- раздел SYSTEM соответствует ветке реестра HKEY_LOCAL_MACHINE\SYSTEM. При формировании раздела SYSTEM создается каталог CurrentControlSet, который является ссылкой на один из каталогов \SYSTEM\ControlSet00x, где x - число, записанное в файле \SYSTEM\Select\Current;

- раздел DEFAULT соответствует ветке реестра HKEY_USERS.DEFAULT;

Secure Boot#

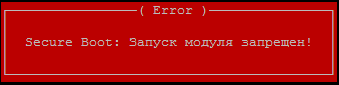

Параметр Secure Boot включает проверку загрузки только подписанных образов ОС (EFI-модулей), т.е. при включенном значении параметра при попытке загрузить неподписанный образ ОС на экран выводится сообщение. И процесс загрузки завершается.

Примечание

Для включения параметра Secure Boot необходимо отключить параметр CSM-модуль в меню «Компоненты».

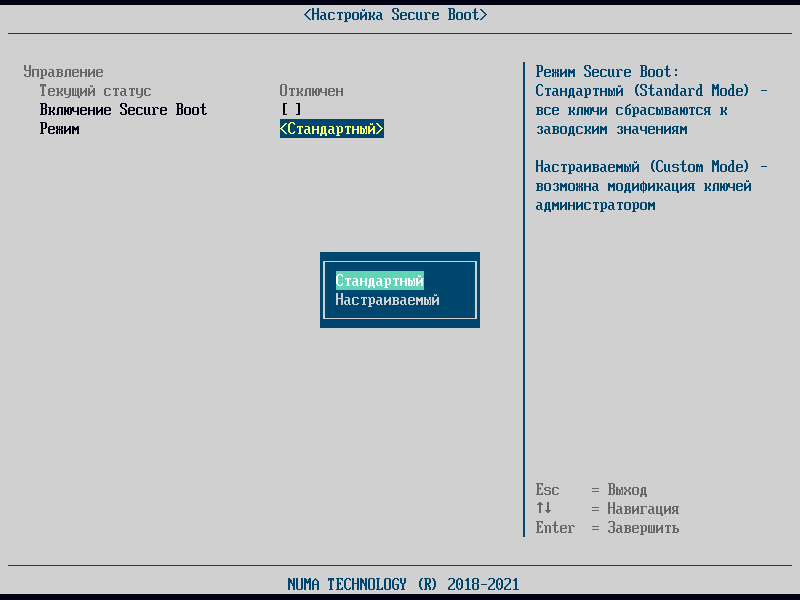

Secure Boot поддерживает 2 режима: «Стандартный» и «Настраиваемый» (Custom Mode).

При включении стандартного режима устанавливаются все ключи и базы, предустановленные в прошивке. В данном режиме недоступна модификация ключей.

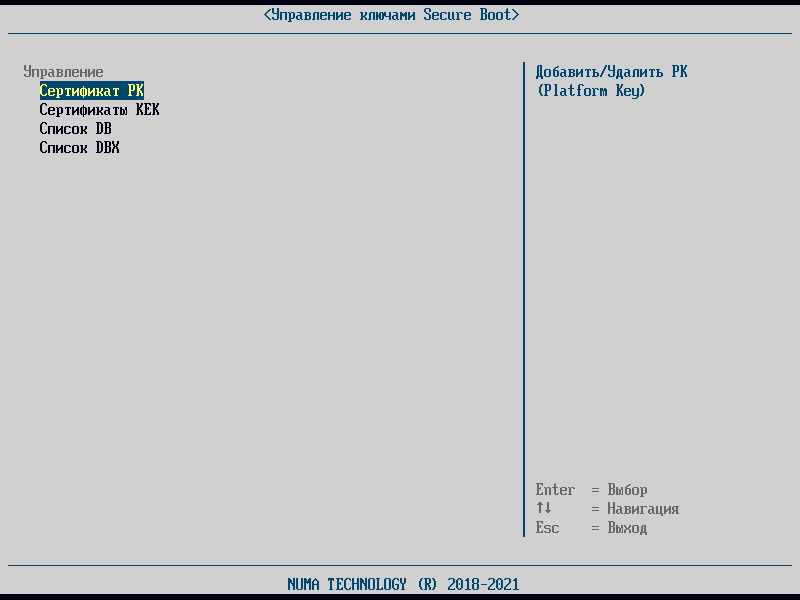

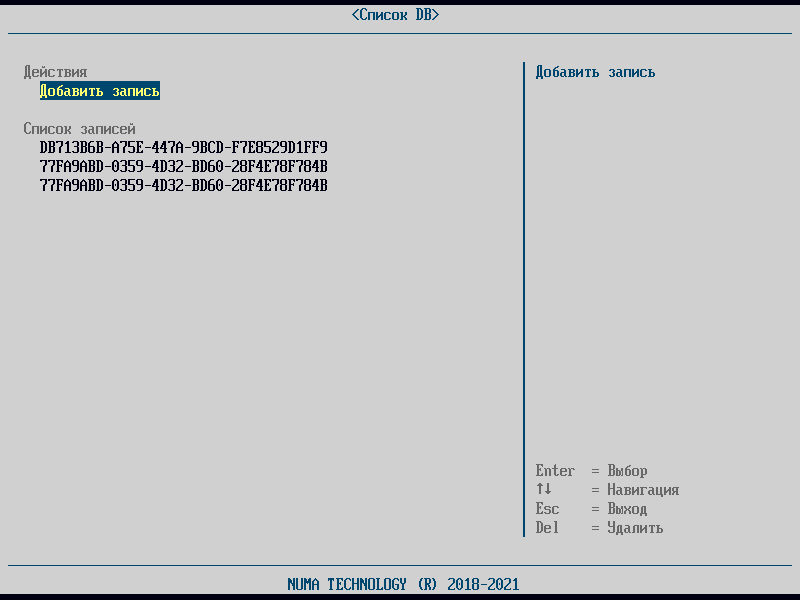

В настраиваемом режиме доступна модификация ключей PK, KEK, DB и DBX. Можно как расширять базы, так и, удалив все стандартные значения, добавлять свои ключи.

При выборе настраиваемого режима появляется кнопка входа в форму управления ключами:

Защита EFI-переменных#

Параметр включает защиту EFI-переменных от изменений из ОС.

Контроль транзакций Ext4#

Функция обеспечивает эмуляцию работы сервиса jbd2. При включенном параметре файловая система ext4 будет находиться в восстановленном состоянии.

Контроль целостности транзакций NTFS#

Функция обеспечивает проверку файловой системы и настройку поведения Изделия при обнаружении незавершенных транзакций файловой системы NTFS. Изделие поддерживает следующие реакции:

- «Отключено» – проверка файловой системы не производится;

- «Предупреждение» – выводится предупреждающее сообщение;

- «Блокировка» – выводится предупреждающее сообщение, блокируется загрузка ОС. Дальнейшая загрузка доступна только после проверки администратором Изделия контрольных сумм.

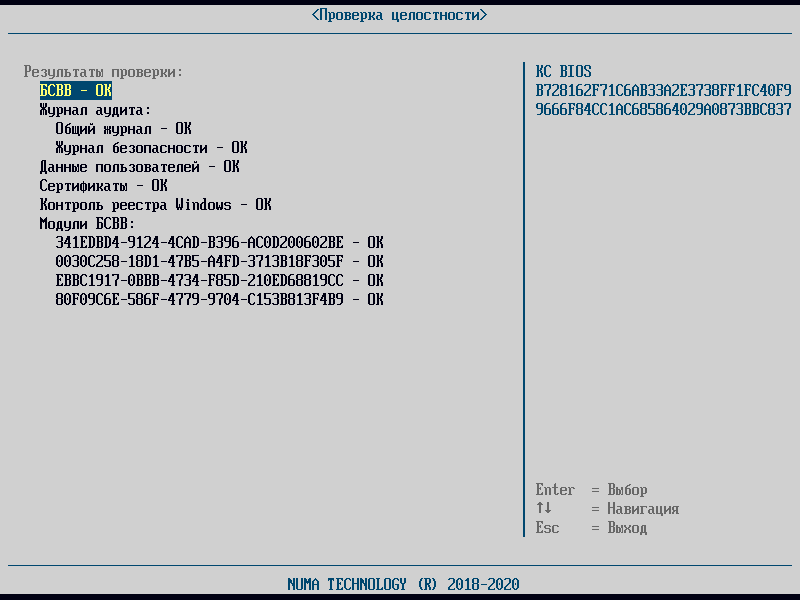

Проверка целостности#

Функция проверки целостности вручную предназначена для запуска принудительного контроля целостности бинарного образа Изделия, загружаемых компонент операционной среды, журнала аудита, профилей пользователей.

Для запуска проверки необходимо выполнить следующие действия:

- авторизоваться под учётной записью административного пользователя;

- выбрать пункт основного меню «Проверка целостности».

На экран будет выведено сообщение с результатами проверки всех компонентов.

При наведении клавишами ↓ и ↑ в правой части окна синим шрифтом выводится хеш–сумма выделенной строки.

Управление списком файлов профиля загрузки, для которых осуществляется контроль целостности, доступно из раздела «Панель управления» → «Конфигуратор» → «Редактирование профиля».

Настройка контроля целостности реестра Windows осуществляется согласно разделу Контроль целостности элементов реестра Windows при загрузке ОС.

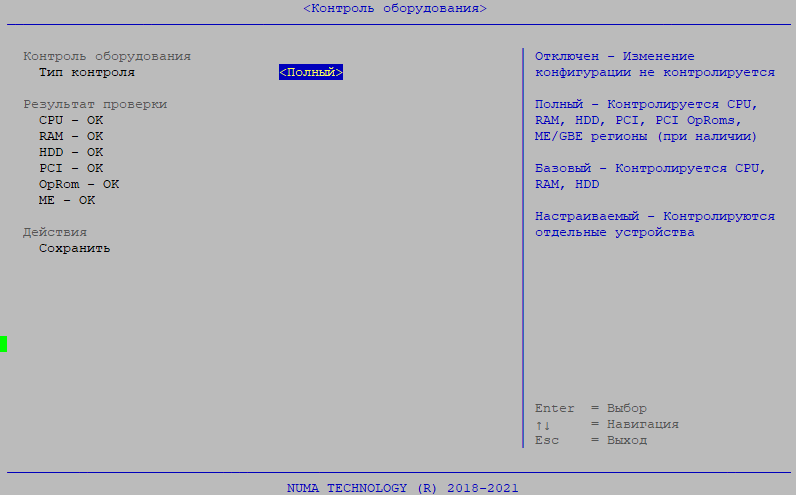

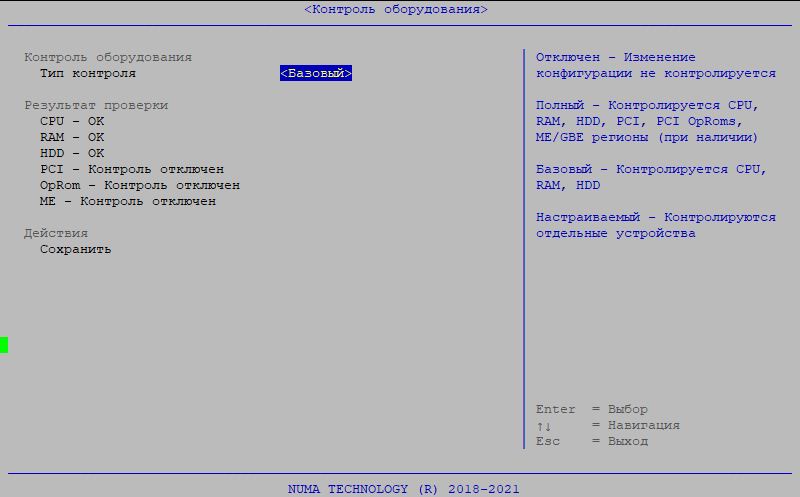

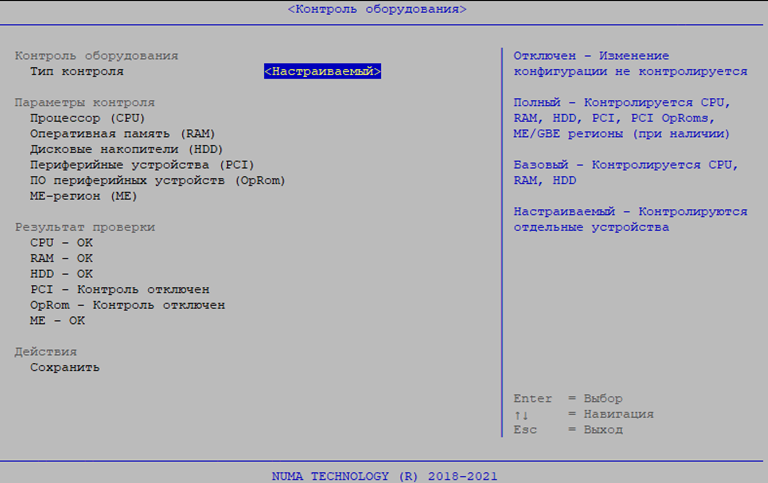

Контроль оборудования#

Контроль оборудования проверяет добавление, удаление, замену аппаратных компонент. Перестановка однотипных устройств в местах подключения (слоты памяти, SATA-порты) также считается нарушением контроля.

Контроль оборудования может функционировать в следующих режимах:

- контроль отключен;

- полный контроль;

- базовый контроль;

- настраиваемый контроль.

В режиме отключения контроля замена/добавление/удаление аппаратных компонентов не проверяется.

При полном контроле проверяется целостность CPU, RAM, HDD, PCI, PCI OpRoms, регионов ME/GbE (при наличии).

В режиме базового контроля проверяется целостность CPU, RAM, HDD. Устройства PCI, OpRoms и регионы ME/GbE отключаются от контроля.

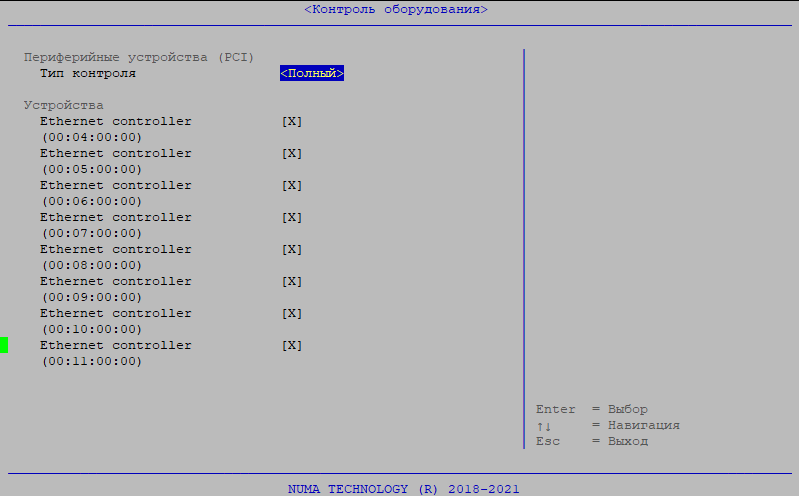

Настраиваемый контроль позволяет гибко управлять контролем аппаратной платформы. Появляется возможность включения/выключения отдельных типов устройств и отдельных устройств из контроля. В режиме базового и полного контроля такие возможности отсутствуют.

В данном режиме доступна настройка отдельных типов устройств. На рисунке ниже представлено окно настройки параметров устройств PCI.

Добавление, удаление или перестановка контролируемых устройств приводит к нарушению контроля целостности. При нарушении контроля целостности невозможна загрузка ОС из профилей загрузки.

При попытке загрузки выдается сообщение об ошибке: «Ошибка! Нарушена целостность оборудования!» и загрузка ОС прекращается.

В режиме администрирования проверка целостности оборудования выполняется при каждом входе в меню контроля оборудования. Если КС аппаратной конфигурации не совпадает с сохраненной, то выдается сообщение об ошибке (см. рисунок ниже).

После входа в меню контроля оборудования можно посмотреть какой тип устройств привел к нарушению целостности.

Настройка параметров контроля ПО периферийных устройств (OpRom) зависит от настройки параметров периферийных устройств (PCI). Контроль OpRom осуществляется по следующим правилам:

- если выключен контроль устройств PCI, то устройства OpRom также не контролируются. При этом пункт настройки контроля OpRom недоступен для выбора;

- если из контроля выключены отдельные устройства PCI, то их OpRom также не проверяется;

- если устройство PCI проверяется, то при этом можно выключить контроль его OpRom. Для этого необходимо выбрать в пункте настройки OpRom настраиваемый режим и исключить целевое устройство из контроля.

В процессе контроля PCI также проверяются устройства на нулевой шине (устройства PCH). При этом администратору доступны для настройки только внешние устройства PCI (PCI-шина 1 и выше). При проверке целостности PCI игнорируется локация устройства (BUS, DEV, FUNC), так как список шин при подключении/отключении периферийных устройств формируется динамически. Это приводит к ситуации, когда при подключении внешнего устройства меняются BUS уже подключенных ранее устройств. Это делает невозможным реализацию выключения отдельных устройств из контроля целостности PCI. По этой же причине не проверяются устройства типа PCI BRIDGE, так как данные устройства включаются/отключаются динамически (в том числе на нулевой шине) при подключении внешних устройств PCI. Таким образом, в процессе контроля PCI неявно проверяются PCI-устройства Intel, расположенные на нулевой шине. Администратор может выключать из контроля только PCI-устройства, расположенные выше нулевой шины. При подключении/отключении внешних PCI-устройств может меняться BUS, DEV для уже подключенных устройств. Поэтому полная локация устройства носит справочный характер, а фактически устройства сравниваются по Vendor ID, Device ID ClassCode – данные отображаются в области справки при выборе PCI-устройства в контроле оборудования.

После завершения ввода параметров администратор должен выбрать пункт «Сохранить» на главной странице контроля оборудования. При этом будет выполнена запись параметров в NVRAM SPI-flash.

При сохранении контрольная сумма конфигурации пересчитывается и записывается в NVRAM. При каждом входе в настройки контроля оборудования и при каждой загрузке ОС из конфигурации вычисляется текущая КС аппаратной конфигурации и сравнивается с расположенной в NVRAM.

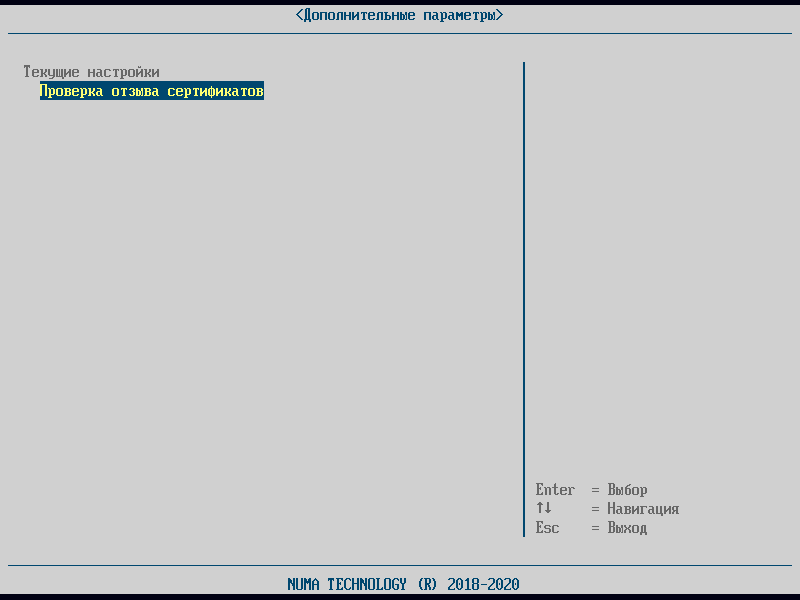

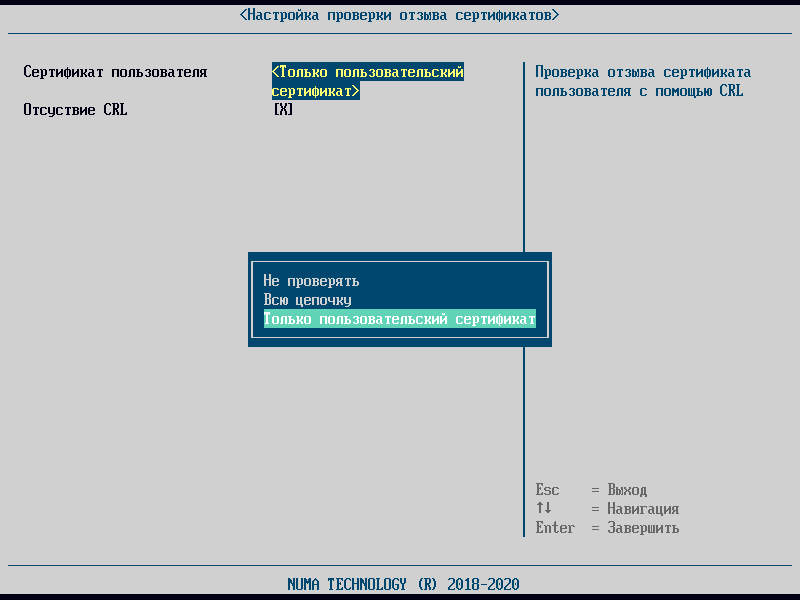

Дополнительные параметры#

В меню Дополнительные параметры можно настроить параметры отзыва сертификатов.

Проверка отзыва сертификата осуществляется с загруженного списка отзыва сертификатов. В зависимости от настроек доступна проверка всей цепочки или только пользовательского сертификата.

Параметр «Отсутствие CRL» контролирует политику проверки сертификатов токена пользователей при включенной проверке сертификата пользователя по CRL. Если данный чекбокс включен, то в случае отсутствия подходящего CRL сертификат пользователя будет считаться доверенным.