ОБЩИЕ СВЕДЕНИЯ#

Назначение#

Изделие предназначено для выполнения доверенной загрузки, заключающейся в осуществлении запуска с доверенных и предопределенных заранее носителей только проверенного набора данных, проверки аппаратных ресурсов, идентификации и аутентификации пользователей, разграничения доступа на основе ролей, а также организации доверенной загрузки ОС после процедуры контроля целостности загружаемой среды.

Целевые функций Изделия по доверенной загрузке ОС, для которых в установленном порядке подтверждено соответствие требованиям ФСБ России, приведены в Правилах.

Функциональные возможности Изделия#

Полный перечень функциональных возможностей, реализацию которых обеспечивает Изделие, включает:

-

аутентификацию пользователей и администраторов Изделия:

- возможность локальной однозначной идентификации и аутентификации пользователей, администраторов Изделия;

- возможность регистрации не менее 5 равноправных администраторов;

- возможность регистрации не более 20 пользователей (в том числе не менее 5 администраторов);

- возможность аутентификации пользователя с помощью одного АНП на разных ЭВМ с установленным Изделием;

- возможность доступа к механизмам управления Изделием, а также к настройкам параметров работы Изделия только администратору изделия, который успешно прошел процедуру идентификации и аутентификации.

-

контроль целостности собственных программных компонентов и данных, а также компонентов ПО БСВВ и идентификационной информации компонентов аппаратного обеспечения ЭВМ:

-

Изделие обеспечивает возможность контроля целостности следующих объектов:

- областей загрузочных секторов, расположенных на доступных через функции ПО БСВВ физических и логических дисках ЭВМ;

- файлов, расположенных на доступных через функции ПО БСВВ логических дисках ЭВМ и использующих файловые системы Ext2, Ext3, Ext4, FAT16, FAT32 и NTFS, а также неизменность списка файлов в выбранных директориях;

- журналов транзакций файловых систем Ext3, Ext4 и NTFS;

- разделов и элементов системного реестра ОС Windows;

- программного обеспечения региона ME и GbE соответствующей микросхемы SPI flash-памяти на системной плате ЭВМ;

- идентификационной информации аппаратного обеспечения, определяющей состав аппаратных средств ЭВМ при первоначальном запуске.

-

-

самотестирование:

- возможность самотестирования технических средств Изделия и ЭВМ, а также контроля целостности собственных программных компонент и данных, компонент БСВВ Numa BIOS до начала загрузки ОС;

- возможность блокирования доступа к ресурсам ЭВМ всех пользователей за исключением администратора Изделия в случае невыполнения самотестирования или ошибки хотя бы в одном тесте.

-

блокирование загрузки пользователем нештатной (недопущенной к эксплуатации установленным порядком) операционной системы;

-

возможность регистрации, сбора, записи, хранения, экспорта информации о событиях безопасности, в том числе:

- Изделие обеспечивает наличие системного журнала событий, разделенного на два независимых раздела: «Общий журнал», а также «Журнал безопасности», в который заносится информация об ошибках, обнаруженных при контроле целостности;

- Изделие обеспечивает максимальную емкость раздела «Общий журнал» 500 записей;

- Изделие обеспечивает максимальную емкость раздела «Журнал безопасности» 3000 записей;

- возможность полной очистки системного журнала событий Изделия (целиком или его отдельной области) и экспорт его на внешний носитель до выполнения очистки системного журнала.

-

Изделие обеспечивает возможность вывода регистрационного номера СКЗИ, используемого в АПН, и отображения его в специальном информационном окне меню Изделия;

-

Изделие обеспечивает возможность полной переинициализации Изделия из специального технологического режима, при котором осуществляется:

- гарантированное стирание служебных структур данных, хранящихся в памяти Изделия;

- создание (инициализация) служебных структур данных;

- формирование контрольных сумм служебных структур данных.

-

Изделие обеспечивает возможность генерации паролей пользователя с использованием датчика случайных чисел (ДСЧ), входящем в состав АНП, с применением случайной равномерной выборки символов алфавита;

- Изделие обеспечивает возможность передачи блока параметров аутентифицированного пользователя внешнему (по отношению к Изделию) программному обеспечению средств защиты информации (требуется поддержка данной функции со стороны средства защиты информации);

-

Изделие обеспечивает возможность локального выполнения следующих действий для администраторов Изделия:

- просмотр и модификация списка зарегистрированных пользователей;

- блокирование и разблокирование зарегистрированных пользователей;

- просмотр и модификация конфигурационных параметров Изделия;

- задание уровня критичности событий, фиксируемых в журнале регистрации событий;

- просмотр, очистку и экспорт на внешний носитель журнала регистрации событий;

- формирование, просмотр, модификацию списка объектов контроля целостности программной среды;

- возможность настройки, просмотра, модификации контроля состава аппаратных компонент СВТ;

- просмотр, настройка установленных EFI-драйверов устройств;

- просмотр, настройка возможности защиты EFI-переменных;

- внесение, удаление, просмотр сертификатов, используемых для аутентификации пользователей;

- пересчет эталонных значений для объектов контроля целостности;

- просмотр, модификация, индивидуальных настроек (профилей) пользователей и администраторов;

- установка системного времени и даты;

- запрос, загрузка файла лицензии;

- обновление Изделия (использование данной функции ограничено Правилами);

- просмотр версии Изделия.

Роли пользователей, поддерживаемые Изделием#

Изделие поддерживает три роли пользователей:

- Администратор – пользователь, наделенный полными правами и привилегиями по настройке (администрированию) Изделием.

- Пользователь – пользователь, наделенный правами по загрузке уже сконфигурированной полезной нагрузки (операционной системы).

- Аудитор – администратор, наделенный правами по просмотру контроля целостности Изделия, файлов, поставленных на контроль администратором, а также имеющий возможность просмотр и выгрузку на USB-накопитель журнала аудита.

Режимы функционирования Изделия#

Штатный режим функционирования Изделия#

Переход в штатный режим работы осуществляется автоматически после подачи питания на СВТ и прохождения всех процедур контроля целостности успешно.

В штатном режиме работы предусмотрена только загрузка ОС и не предусмотрено выполнение никаких административных функций.

Для загрузки специальных профилей загрузки, настроенных администратором с параметром «Требовать авторизацию», необходимо пройти успешно процедуру идентификации и аутентификации.

Режим администрирования#

Режим администрирования предназначен для выполнения следующих функций:

- формирование, импорт, экспорт, модификация профиля загрузки;

- просмотр и модификация списка зарегистрированных пользователей;

- блокирование и разблокирование зарегистрированных пользователей;

- импорт, экспорт профилей пользователей;

-

просмотр и модификация конфигурационных параметров Изделия, в том числе:

- установка счетчика аутентификаций и счетчика попыток входа;

- минимально допустимой длины вводимого пароля;

- использование сложного пароля;

- период действия паролей пользователей;

- задание уровня критичности событий, фиксируемых в журнале регистрации событий;

-

просмотр, очистку и экспорт на внешний носитель журнала регистрации событий (разделы общий журнал, журнал безопасности);

- формирование, просмотр, модификацию списка объектов контроля целостности программной среды;

- возможность настройки, просмотра, модификации контроля состава аппаратных компонент СВТ;

- просмотр, настройка установленных EFI-драйверов устройств;

- просмотр, настройка возможности защиты EFI-переменных;

- внесение, удаление, просмотр сертификатов, используемых для аутентификации пользователей;

- пересчет эталонных значений для объектов контроля целостности;

- установка системного времени и даты;

- запрос, загрузка файла лицензии;

- обновление Изделия;

- просмотр версии Изделия и БСВВ.

Переход в режим администрирования осуществляется выбором пункта меню «Панель управления», доступном в главном меню после успешной процедуры прохождения идентификации и аутентификации администратором.

Работа в режиме администрирования возможна до заполнения журнала событий. Затем записи журнала аудита должны быть выгружены на внешний носитель и очищены администратором Изделия, после чего станет возможен доступ к полным административным функциям Numa Arce и загрузка ОС, при условии, что выключена функция перезаписи журнала аудита.

При выходе из режима администрирования системы будет выполнено сохранение настроек и последующая перезагрузка комплекса или загрузка ОС.

Режим работы для аудитора#

Данный режим работы предназначен для пользователей с ролью Администратор с правами аудитора (далее – аудитор). После авторизации аудитора на экране Изделия появляется меню, которое состоит из профилей загрузки и пункта «Панель управления». В данном режиме аудитору доступно две функции:

- проверка целостности Изделия, файлов и объектов, поставленных на контроль администратором Изделия (см. раздел Проверка целостности);

- действия с журналом аудита: просмотр, выгрузка, (см. раздел Журнал аудита).

Аварийный режим работы#

- При нарушении контроля целостности Изделия (Numa_Arce.efi) осуществляется переход в аварийный режим работы, в котором дальнейшая эксплуатация СВТ невозможна без переустановки Изделия, при этом переход Изделия в аварийный режим сопровождается сообщением об ошибке и блокировкой загрузки СВТ;

- при нарушении контроля целостности компонентов ПО БСВВ Numa BIOS Изделие переходит в аварийный режим работы, в котором дальнейшая эксплуатация СВТ невозможна без переустановки Изделия, при этом переход Изделия в аварийный режим сопровождается сообщением об ошибке и блокировкой загрузки СВТ;

-

при нарушении контроля целостности областей загрузочных секторов, расположенных на доступных через функции ПО БСВВ физических и логических дисках, Изделие блокирует дальнейшую работу СВТ, при этом:

- блокировка СВТ сопровождается выдачей сообщения об ошибке, звуковым сигналом об ошибке (при наличии технической возможности), записью в журнал аудита о нарушении контроля целостности;

- дальнейшая эксплуатация СВТ требует снятия блокировки Изделия администратором путем перерасчета контрольной суммы ПО СВТ, нарушившего контроль целостности.

-

при нарушении контроля целостности файлов, расположенных на доступных через функции ПО БСВВ логических дисках и использующих файловые системы Ext2, Ext3, Ext4, FAT16, FAT32 и NTFS, а также неизменности списка файлов в выбранной директории Изделие блокирует дальнейшую работу СВТ, при этом:

- блокировка СВТ сопровождается выдачей сообщения об ошибке, звуковым сигналом об ошибке (при наличии технической возможности), записью в журнал аудита о нарушении контроля целостности;

- дальнейшая эксплуатация СВТ требует снятия блокировки Изделия администратором путем перерасчета контрольной суммы файла, нарушившего контроль целостности.

-

при наличии незавершенных транзакций, модифицирующих взятые на контроль целостности файлы в журнале транзакций файловых систем Ext3, Ext4, Изделие блокирует дальнейшую работу СВТ, при этом:

- блокировка СВТ сопровождается выдачей сообщения об ошибке, звуковым сигналом об ошибке (при наличии технической возможности), записью в журнал аудита о нарушении контроля целостности;

- дальнейшая эксплуатация СВТ требует снятия блокировки Изделия администратором путем перерасчета контрольной суммы ПО СВТ, нарушившего контроль целостности.

-

при наличии незавершенных транзакций в журнале транзакций файловой системы NTFS Изделие блокирует дальнейшую работу СВТ, либо отображает предупреждающее сообщение, в зависимости от настроенной политики, при этом:

- блокировка СВТ сопровождается выдачей сообщения об ошибке, звуковым сигналом об ошибке (при наличии технической возможности), записью в журнал аудита о наличии незавершенных транзакций;

- предупреждающее сообщение сопровождается записью в журнал аудита о наличии незавершенных транзакций;

- дальнейшая эксплуатация СВТ требует снятия блокировки Изделия администратором.

-

при нарушении контроля целостности разделов и элементов системного реестра ОС Windows Изделие блокирует дальнейшую работу СВТ, при этом:

- блокировка СВТ сопровождается выдачей сообщения об ошибке, звуковым сигналом об ошибке (при наличии технической возможности), записью в журнал аудита о нарушении контроля целостности;

- дальнейшая эксплуатация СВТ требует снятия блокировки Изделия администратором путем перерасчета контрольной суммы ПО СВТ, нарушившего контроль целостности.

-

при нарушении контроля целостности ПО регионов ME/GbE Изделие блокирует загрузку полезной нагрузки, при этом:

- блокировка загрузки сопровождается сообщением об ошибке, записью в журнале аудита;

- дальнейшая эксплуатация СВТ требует снятия блокировки Изделия администратором путем перерасчета контрольной суммы региона ME в меню администрирования Изделия.

-

при нарушении состава, контролируемого Изделием аппаратного обеспечения, Изделие блокирует загрузку полезной нагрузки, при этом:

- блокировка загрузки сопровождается выдачей сообщения об ошибке, звуковым сигналом об ошибке, записью в журнал аудита о нарушении контроля целостности;

- дальнейшая эксплуатация СВТ требует снятия блокировки Изделия администратором путем возвращения аппаратной конфигурации СВТ к первоначальной конфигурации или фиксации изменений в настройках Изделия.

Режим начальной инициализации#

Режим инициализации доступен только при первом запуске Изделия или полной переустановки Изделия до заводских настроек. В данном режиме отсутствуют учетные данные пользователей. В данном режиме возможно создание профиля администратора Изделия, а также формирование запроса лицензии и загрузка самой лицензии, необходимой для дальнейшей работы с Изделием.

Технологический режим#

Данный режим обеспечивает полную переинциализацию Изделия, в результате которой Изделие переходит к заводским настройкам и запускается в режиме начальной инициализации. Все данные, хранящиеся в памяти Изделия, служебные структуры, гарантированно стираются.

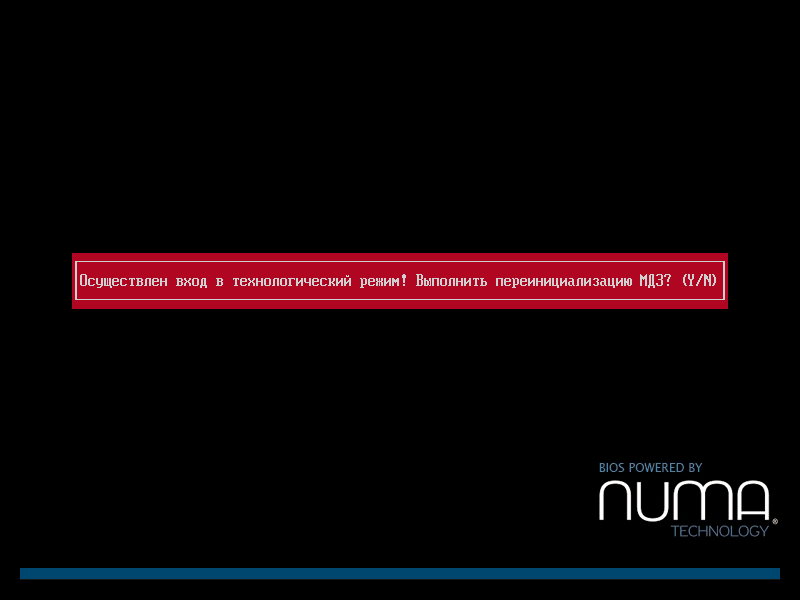

Переход в технологический режим обеспечивается только путем физического доступа к плате СВТ, на которое установлено Изделие. Для перехода в технологический режим необходимо отключить питание СВТ, извлечь батарею RTC не менее чем на 1 минуту (или переключите джампер типа «CLR CMOS» в положение «3-4» на несколько секунд). После подачи питания при загрузке отображается информационное окно входа в технологический режима (см. рисунок ниже) с предложением переинициализации Изделия.

Если батарея RTC разряжена на экран будет выведено предложение перейти в технологический режим, для продолжения штатной работы необходимо отказаться от перехода, установить текущее значение времени из раздела меню.

В случае замены батарейки RTC необходимо заменить ее, не отключая внешнего питания СВТ.

Технические требования#

В зависимости от исполнения Изделия, Изделие функционирует на следующих СВТ (см. таблицу 1).

Таблица 1 – Характеристики СВТ, на которых функционирует Изделие

| Исполнение Изделия | Характеристика СВТ |

|---|---|

| Исполнение 1 | Сетевая платформа Lanner NCA-1010 |

| Сетевая платформа Lanner FW-7573 | |

| Исполнение 2 | Сетевая платформа Lanner NCA-4210 |

| Исполнение 3 | Сетевая платформа Lanner NCA-5520 |

| Исполнение 4 | Платформа Aquarius на базе материнской платы AQC300DC |

| СВТ Aquarius Cmp NS585 | |

| Исполнение 5 | СВТ Aquarius Cmp NS685U |

| Платформа Aquarius на базе материнской платы AQH310CM | |

| СВТ Aquarius Cmp NS483 | |

| СВТ Aquarius Cmp NS483R | |

| Исполнение 6 | Платформа Aquarius на базе материнской платы AQС246DF |

| Исполнение 7 | Платформа Aquarius на базе материнской платы AQС612BJ |

| Исполнение 8 | СВТ Aquarius Cmp NS685 исполнение 2 |

| СВТ Aquarius Cmp NS685 исполнение 3 | |

| Платформа Aquarius на базе материнской платы AQ H410T | |

| СВТ Aquarius Cmp NS585 исполнение 2 | |

| Исполнение 9 | Платформа Aquarius на базе материнской платы AQB560M |

| Исполнение 10 | Платформа Aquarius на базе материнской платы AQC624CF |

Типы применяемых аутентифицирующих носителей пользователей (АНП):

- аутентифицирующий носитель пользователей (АНП) – СКЗИ «ESMART Token ГОСТ» в исполнении 3.

Список совместимых токенов, рекомендуемых к использованию в Изделии, приведен в Приложении 5.

Работа с СКЗИ должна осуществляться в соответствии с эксплуатационной документацией на СКЗИ.

Поддерживаемые операционные системы (ОС): Microsoft Windows XP, Microsoft Windows 7, Microsoft Windows 8, Microsoft Windows 8.1, Microsoft Windows 10, операционные системы на основе ядра Linux, FreeBSD. Контроль целостности полностью реализован в программном модуле Изделия. Установки в ОС дополнительного ПО для обеспечения контроля целостности не требуется.

Поддерживаемые файловые системы: FAT16, FAT32, NTFS, EXT2, EXT3, EXT4.

Дополнительные требования#

Изделие может функционировать только в среде базовой системы-ввода-вывода Numa BIOS 643.АМБН.00001-01 производства ООО «НумаТех».

Для обновления Изделия требуется USB-носитель c файловой системой FAT32.

Изделие поставляется в виде файла-прошивки, предназначенного для дальнейшего тиражирования и установки на СВТ.

Требования безопасности#

Должен быть обеспечен контроль целостности СВТ, на который установлено Изделие, а также контроль конфигурации аппаратного обеспечения СВТ.

При первоначальной настройке Изделия необходимо изменить заводские установки паролей на доступ к функциям администрирования Изделия.

Необходимо сохранение в секрете паролей (PIN-кодов) администратора Изделия.

Изделие должно использоваться строго в соответствии с положениями, приведенными в данном руководстве и Правилами.

Запрещается модифицировать, реконструировать или видоизменять Изделие.

Конфигурирование и управление Изделием должны производиться только администратором в соответствии с данным руководством и Правилами.